Anonimato en Internet

El anonimato en Internet es una preocupación cada vez más importante en un mundo digital altamente interconectado. Mantener tu privacidad en línea se ha vuelto esencial, especialmente con la creciente cantidad de datos personales que se recopilan y se comparten en la web. Afortunadamente, existen diversas técnicas y herramientas disponibles para ayudarte a proteger tu identidad en línea.

El anonimato en Internet es fundamental por varias razones:

Privacidad: Proteger tus datos personales y actividad en línea es esencial para mantener tu privacidad. Esto incluye evitar la monitorización de tus hábitos de navegación y el acceso no autorizado a tu información personal.Seguridad: Al ocultar tu dirección IP y otros datos, puedes reducir el riesgo de ataques cibernéticos, como el phishing y la suplantación de identidad.Censura y restricciones geográficas: El anonimato te permite eludir la censura y las restricciones geográficas, lo que te permite acceder a contenido que podría estar bloqueado en tu región.Lucha contra la vigilancia masiva: En un mundo donde la vigilancia masiva es una preocupación, el anonimato en línea puede ayudarte a proteger tus comunicaciones y tu actividad digital de miradas indiscretas.

Técnicas y Herramientas

Tails

Tails, o The Amnesic Incognito Live System, es un sistema operativo basado en Linux diseñado específicamente para preservar la privacidad y la seguridad de los usuarios en línea. Una de las características más destacadas de Tails es su enfoque en la privacidad. Este sistema se esfuerza por minimizar la cantidad de información almacenada localmente y utiliza conexiones a través de la red Tor para anonimizar el tráfico del usuario. Esto hace que sea extremadamente difícil para terceros rastrear las actividades en línea del usuario.

Otra característica clave de Tails es su naturaleza amnésica. Esto significa que no guarda datos personales o configuraciones en el disco duro de la computadora del usuario. En su lugar, todo se guarda en la memoria RAM y se borra cuando se apaga el sistema. Esto proporciona una capa adicional de privacidad y seguridad, ya que no hay información personal almacenada en el equipo.

Tails también se enfoca en la navegación anónima. Está configurado para enrutar todo el tráfico a través de la red Tor, lo que oculta la ubicación y la identidad del usuario al navegar por Internet. Además, no almacena el historial de navegación, contraseñas u otra información personal después de cerrar sesión, lo que garantiza que no quede ningún rastro de actividad en línea.

El sistema ofrece herramientas de cifrado, como GnuPG, que permiten a los usuarios proteger la comunicación y los archivos personales. Esto significa que los mensajes y archivos pueden ser enviados y almacenados de manera segura y cifrada.

Tails se ejecuta desde medios extraíbles, como DVD, unidades USB o tarjetas SD, lo que facilita su uso en computadoras públicas sin dejar rastro en el sistema huésped. El sistema también se actualiza regularmente para abordar problemas de seguridad y mejorar la privacidad de los usuarios.

Además, Tails es un proyecto de código abierto colaborativo, lo que significa que una comunidad de desarrolladores comprometidos trabaja en conjunto para revisar y mejorar el sistema. Esto garantiza que esté al día en términos de seguridad y privacidad.

Cambiador de Dirección MAC (macchanger)

Macchanger es una herramienta de línea de comandos disponible en sistemas basados en Linux que permite a los usuarios cambiar la dirección MAC de sus interfaces de red, lo que puede dificultar que los sitios web y las redes rastreen tu dispositivo a través de esta identificación única. La dirección MAC (Media Access Control) es un identificador único que se utiliza para identificar dispositivos en una red. Cambiar la dirección MAC de tu dispositivo puede proporcionar un mayor nivel de anonimato y seguridad al navegar por la red. Linux y algunas otras plataformas ofrecen comandos incorporados para cambiar la dirección MAC.

❏ El siguiente comando se utiliza para mostrar la lista de direcciones MAC (Media Access Control) que se pueden utilizar como valores de dirección MAC aleatorios o específicos. Este comando muestra las direcciones MAC que están disponibles para usar en el sistema y que son compatibles con el formato esperado para las direcciones MAC.

ryuzak1@ubuntu: ~

El comando

❏ Para ver la dirección MAC actual de una interfaz de red, puedes usar el siguiente comando (Para ver el nombre de las interfaces de red, puedes utilizar el comando

Reemplaza "nombre_de_interfaz" por el nombre de la interfaz de red que deseas usar, como "eth0" o "wlan0".

ryuzak1@ubuntu: ~

❏ A continuación se muestra una forma en la que puedes cambiar la dirección MAC de una interfaz de red de forma aleatoria, pero tienes que detener los procesos que podrían estar utilizando la interfaz antes de ejecutar el comando. Intenta desactivar manualmente la interfaz de red usando el comando

No olvides volver a habilitar la interfaz después de realizar los cambios con el siguiente comando:

ryuzak1@ubuntu: ~

❏ Si deseas establecer manualmente una dirección MAC específica, puedes hacerlo con el siguiente comando:

Reemplaza "XX:XX:XX:XX:XX:XX" por la dirección MAC que deseas usar.

ryuzak1@ubuntu: ~

❏ Para restaurar la dirección MAC original de una interfaz, puedes utilizar el siguiente comando:

ryuzak1@ubuntu: ~

Si deseas que la dirección MAC se cambie automáticamente en cada arranque del sistema, puedes agregar el comando de cambio de MAC a un script de inicio. Esto garantiza que la dirección MAC se cambie cada vez que el sistema se reinicie.

Proxychains

Proxychains es una herramienta que te permite enrutar tus conexiones a través de múltiples servidores proxy, ocultando tu dirección IP y dificultando el rastreo de tus actividades en línea.

ProxyChains forza para que cualquier aplicación pase a través de un proxy como si fuera un túnel. Puede ser útil para realizar tareas relacionadas con la privacidad, la seguridad y el anonimato en línea. Aquí te explico cómo puedes utilizar ProxyChains en un sistema Linux:

Asegúrate de que ProxyChains esté instalado en tu sistema. Puedes hacerlo utilizando el administrador de paquetes de tu distribución Linux. Por ejemplo, en un sistema basado en Debian o Ubuntu, puedes usar el siguiente comando:

Una vez que ProxyChains esté instalado, debes configurarlo para que utilice los proxies que desees. El archivo de configuración principal se encuentra en la ruta

ProxyChains ofrece tres modos de cadena distintos: "dynamic_chain", "strict_chain" y "random_chain". Cada uno de estos modos tiene su propia funcionalidad y propósito específicos.

El modo "dynamic_chain" es el más flexible, ya que selecciona automáticamente un proxy aleatorio de la lista cada vez que se realiza una conexión. Esto lo hace útil para situaciones en las que deseas mantener una cierta anonimidad y no te importa la secuencia de proxies utilizados.

Por otro lado, el modo "strict_chain" te permite definir una secuencia fija de proxies a través de los cuales se enrutarán todas las conexiones. Este modo es útil si necesitas una configuración específica y fija de proxies para tu caso de uso.

Finalmente, el modo "random_chain" elige aleatoriamente una secuencia de proxies de la lista de proxies disponibles para cada conexión. Esta opción proporciona un cierto nivel de anonimato, ya que la secuencia de proxies utilizados puede variar, lo que dificulta el rastreo de la conexión.

Es importante tener en cuenta que al configurar ProxyChains, solo se debe dejar una opción descomentada en el archivo de configuración. Las otras opciones deben estar comentadas, lo que significa que deben tener un "#" al principio de la línea. De este modo, se evitan conflictos y se garantiza que ProxyChains funcione correctamente con el modo elegido.

En el archivo de configuración, encontrarás una línea que comienza con "dynamic_chain". Asegúrate de que esté descomentada quitando el símbolo "#" al principio de la línea. Esto permite que ProxyChains elija automáticamente un proxy aleatorio de la lista cada vez que se realiza una conexión.

Dentro del archivo de configuración, debes especificar los proxies que deseas utilizar. Añade las direcciones IP y los puertos de los proxies en la sección [ProxyList] del archivo.

Por ejemplo:

En el sitio web "hidemy.io" ofrecen servicios de proxy que permiten a los usuarios navegar de forma anónima y acceder a contenido restringido en Internet. Proporciona una lista de proxies disponibles que los usuarios pueden utilizar para enmascarar su dirección IP y proteger su privacidad en línea. Además de ofrecer servicios de proxy, el sitio web también proporciona información detallada sobre el tipo de proxy, su velocidad y su país de origen, lo que permite a los usuarios seleccionar un proxy adecuado según sus necesidades específicas de navegación.

Para acceder a la lista de proxies, haz clic aquí. Asegúrate de seguir la estructura de [Protocolo], [IP] y [Puerto].

Guarda y cierra el archivo de configuración.

Después de configurar los proxies, puedes usar ProxyChains para ejecutar una aplicación a través de un proxy. Por ejemplo, si quieres ejecutar el navegador Firefox a través del proxy, puedes usar el siguiente comando:

Esto iniciará el navegador Firefox y todo el tráfico de red de Firefox pasará a través del proxy configurado en ProxyChains.

Cuando intentas utilizar proxychains con Firefox, a veces te puedes encontrar con problemas relacionados con los certificados, especialmente si el proxy que estás utilizando no es de confianza o si Firefox no reconoce el certificado del proxy como válido. Esto puede provocar errores de certificados al intentar establecer una conexión segura.

Para solucionar este problema, hay algunos pasos que puedes seguir. En primer lugar, verifica la confiabilidad del proxy que estás utilizando y asegúrate de que esté configurado correctamente en Firefox. Esto puede ayudar a descartar problemas relacionados con la autenticidad y confianza del proxy en sí mismo.

Si confías en el proxy y estás seguro de que es seguro, otra opción es agregar una excepción de certificado en Firefox para permitir la conexión segura a través del proxy. Esto implica configurar Firefox para confiar específicamente en el certificado del proxy, lo que puede ayudar a evitar errores de certificados al intentar establecer una conexión.

Recuerda que el uso de proxies y herramientas como ProxyChains debe realizarse de acuerdo con las leyes locales y las políticas de red. Además, el uso de proxies no garantiza un anonimato completo y puede haber vulnerabilidades en el tráfico de red que podrían exponer tu identidad. Utiliza estas herramientas con precaución y responsabilidad.

Tor Browser

El navegador Tor es un software de navegación web que se basa en la red Tor, un sistema diseñado para proporcionar anonimato y privacidad en línea. Al usar la red Tor, los usuarios pueden ocultar su ubicación y actividad en línea de posibles observadores, como proveedores de servicios de internet y sitios web que recopilan datos.

Una de las características principales del navegador Tor es su capacidad para enrutar el tráfico web a través de una serie de nodos aleatorios, lo que dificulta el rastreo de la actividad en línea de un usuario. Esto se logra mediante el uso de un enrutamiento de cebolla, donde los datos se cifran en capas sucesivas, pasando a través de diferentes nodos de la red antes de llegar a su destino final.

El objetivo principal del navegador Tor es proteger la privacidad y la identidad en línea de los usuarios, permitiéndoles acceder a contenido de internet de forma anónima y eludir la censura y el seguimiento en línea. Se utiliza comúnmente para acceder a sitios web censurados, comunicarse de forma segura y confidencial, y realizar actividades en línea de manera privada y segura.

Aunque el navegador Tor proporciona un alto nivel de privacidad y anonimato en línea, también es importante tener en cuenta sus limitaciones. La velocidad de navegación puede ser más lenta en comparación con otros navegadores convencionales debido al enrutamiento a través de múltiples nodos, y no garantiza el anonimato completo si se utilizan aplicaciones o plugins que puedan revelar la identidad del usuario. Además, aunque el uso del navegador Tor puede proteger la identidad en línea, no proporciona protección contra el malware o las amenazas de seguridad en línea.

En general, el navegador Tor ofrece a los usuarios la posibilidad de navegar por internet de forma anónima y segura, brindando una capa adicional de privacidad y protección en un entorno en línea cada vez más vigilado. Sin embargo, es esencial comprender sus capacidades y limitaciones para utilizarlo de manera efectiva y proteger la privacidad en línea.

Para mayor anonimato en la web, es probable que se deba cambiar al idioma inglés una vez te lo indique después de su lanzamiento.

OpenVPN

OpenVPN es una solución de código abierto para establecer conexiones VPN seguras y cifradas. Utilizar una VPN es una forma efectiva de proteger tus datos y ocultar tu dirección IP al enrutar tu tráfico a través de servidores remotos.

Para utilizar OpenVPN en Linux, debes seguir estos pasos básicos:

Asegúrate de tener OpenVPN instalado en tu sistema. Puedes hacerlo utilizando el administrador de paquetes de tu distribución Linux. Por ejemplo, en un sistema basado en Debian o Ubuntu, puedes usar el siguiente comando:

Necesitarás tener los archivos de configuración necesarios para conectarte a tu servicio VPN. Por lo general, estos archivos son proporcionados por tu proveedor de servicios VPN. Coloca los archivos de configuración en un directorio específico, por ejemplo, en

Una vez que hayas colocado los archivos de configuración en el directorio adecuado, puedes iniciar la conexión utilizando el siguiente comando:

OpenVPN te solicitará las credenciales de autenticación si son necesarias para la conexión. Ingresa tu nombre de usuario y contraseña según las indicaciones.

Una vez que la conexión se haya establecido correctamente, verás un mensaje que indica que estás conectado. También puedes verificar tu dirección IP para asegurarte de que estás navegando a través de la VPN.

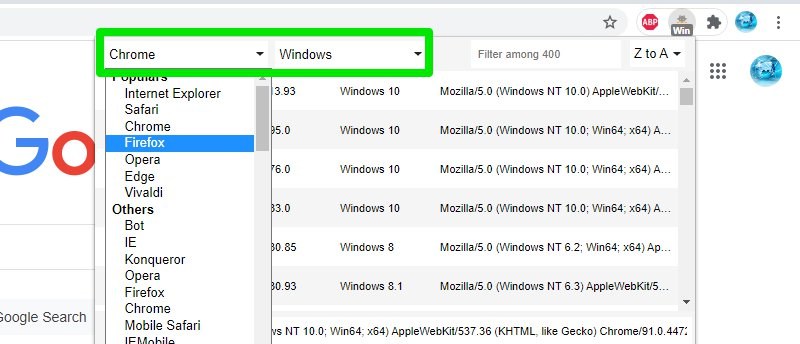

Cambiador y Gestor de User Agent

Cambiar tu User Agent en tu navegador es otra técnica que puedes usar para ocultar tu identidad. Herramientas como User-Agent Switcher and Manager te permiten modificar esta información, lo que puede confundir a los sitios web que intentan identificar tu navegador y sistema operativo.

Navegadores Privados y VPNs

Además de las herramientas específicas mencionadas anteriormente, el uso de navegadores privados como Tor Browser y servicios VPN (Redes Privadas Virtuales) pueden mejorar tu privacidad en línea. Los navegadores privados enrutan el tráfico a través de la red Tor, mientras que las VPN enmascaran tu dirección IP real.

VeraCrypt

VeraCrypt es una herramienta de cifrado de disco que te permite crear volúmenes cifrados para proteger tus archivos y datos. Esto puede ser especialmente útil para mantener tus archivos personales seguros y fuera del alcance de terceros no deseados.