Archivos Sensibles en Linux: Protegiendo la Privacidad y la Seguridad

Los sistemas Linux son ampliamente utilizados en todo el mundo debido a su estabilidad, rendimiento y, sobre todo, su seguridad. Sin embargo, para mantener esa seguridad, es esencial conocer y proteger los archivos y rutas sensibles que pueden contener información crítica o conceder acceso privilegiado al sistema. En este artículo, exploraremos algunas de las rutas y archivos más sensibles en sistemas Linux y por qué es importante protegerlos.

Usuarios y Autenticación

/etc/passwd /etc/shadow /etc/sudoers /etc/aliases

Este archivo contiene información sobre las cuentas de usuario, incluyendo nombres de usuario, IDs y rutas de inicio de sesión. Aunque no almacena contraseñas directamente, es una parte crucial del sistema de autenticación.

En contraste con /etc/passwd, este archivo almacena las contraseñas encriptadas de los usuarios y las políticas de contraseñas, y es vital para proteger la integridad de las contraseñas de los usuarios.

Este archivo define qué usuarios o grupos tienen permiso para ejecutar comandos con privilegios de superusuario a través de sudo. Una configuración incorrecta puede conducir a riesgos de seguridad.

Especifica alias de correo electrónico para los usuarios, lo que puede utilizarse para manipular el envío de correo.

Información del Sistema y Procesos

/sys/class/dmi/id/product_name /etc/os-release /sys/class/dmi/id/sys_vendor /sys/class/dmi/id/bios_vendor /proc/self/cmdline /proc/net/tcp /proc/net/fib_trie /proc/sched_debug /proc/NúmeroDeProceso/cmdline /proc/self/fd/Número /proc/self/stat /etc/mtab /etc/fstab /etc/crontab y/var/spool/cron/crontabs /etc/hostname /etc/hosts /etc/network/interfaces /etc/security/access.conf /etc/login.defs /etc/profile /etc/environment /etc/backup/ /etc/skel /etc/bind/named.conf /etc/systemd/system/privesc.service /etc/mail/sendmail.mc /etc/samba/smb.conf /etc/krb5.conf /var/log/auth.log /var/log/secure

Este archivo identifica el tipo de máquina en la que se está ejecutando Linux.

Este archivo proporciona información detallada sobre la distribución, incluyendo su nombre y versión.

Proporciona información sobre la marca que distribuye la máquina.

Muestra al fabricante de la BIOS.

Muestra las aplicaciones ejecutadas por el usuario actual.

Lista los puertos TCP activos en el sistema. Al estar en hexadecimal, se necesita transformarlos a un formato decimal con el siguiente comando:

Proporciona información sobre las interfaces de red.

Ofrece detalles sobre los procesos en ejecución en el sistema.

Muestra el comando de inicio de un proceso específico.

Algunos de estos archivos pueden contener registros que pueden ser útiles en la investigación.

Muestra información detallada sobre los procesos del sistema.

Proporciona información sobre sistemas de archivos montados actualmente en el sistema.

Define las particiones y sistemas de archivos montados automáticamente durante el inicio, lo que puede revelar información sobre el almacenamiento y la estructura del sistema.

Contiene las tareas programadas en el sistema, lo que podría revelar información sobre la automatización de tareas.

Almacena el nombre del host del sistema, que puede utilizarse para identificar un servidor en la red.

Asocia nombres de host a direcciones IP locales, lo que podría ser explotado para redirigir tráfico.

Define la configuración de red, incluyendo direcciones IP, máscaras de subred y gateways.

Controla el acceso de los usuarios y grupos a recursos del sistema.

Define políticas de seguridad relacionadas con la autenticación y las contraseñas.

Contiene configuraciones de perfil global para los usuarios, incluyendo rutas y variables de entorno.

Configuración global de variables de entorno.

Directorio para almacenar copias de seguridad de configuraciones críticas.

Directorio que contiene archivos y configuraciones predeterminados para la creación de nuevos usuarios.

Es el archivo de configuración del servicio DNS BIND.

Esta es la ruta donde se alojan los servicios systemd.

Configuración del servidor Sendmail, que gestiona el correo saliente.

Configuración del servidor Samba para compartir archivos e impresoras en redes Windows.

Contiene la configuración de Kerberos, un sistema de autenticación seguro.

Registra eventos de autenticación, como intentos de inicio de sesión fallidos.

Registra información sobre la seguridad del sistema, incluyendo eventos de autenticación y cambios en la política de seguridad.

Servidor Nginx

/etc/nginx/nginx.conf /etc/nginx/sites-available/ /etc/nginx/snippets/ /etc/nginx/conf.d/ /etc/nginx/conf.d/.htpasswd /var/log/nginx/access.log

Configuración principal de Nginx.

Directorio que contiene configuraciones de sitios virtuales.

Directorio con fragmentos de configuración reutilizables.

Directorio para archivos de configuración adicionales.

Almacena credenciales de autenticación para el servidor web Nginx.

Muestra registros de acceso de Nginx y puede ayudar a detectar actividades sospechosas en el servidor web.

WordPress

/var/www/html/wordpress/ /var/www/html/wordpress/wp-config.php /var/www/html/wordpress/wp-user.php wp-json/wp/v2/users/ /var/www/html/wordpress/wp-content/plugins/ /var/www/html/wordpress/wp-content/themes/ /var/www/html/wordpress/wp-content/uploads/ /var/www/html/wordpress/.htaccess /var/www/html/wordpress/wp-content/debug.log /var/www/html/wordpress/wp-content/cache/ /var/www/html/wordpress/wp-content/uploads/backup-export/ /var/www/html/wordpress/wp-content/upgrade/

El directorio raíz de WordPress que contiene todos los archivos del sistema de gestión de contenido.

El archivo de configuración de WordPress que contiene credenciales de la base de datos y configuraciones críticas.

Gestiona la autenticación en WordPress.

Contiene información sobre los usuarios de WordPress.

El directorio que almacena todos los complementos instalados en WordPress.

El directorio que contiene todos los temas instalados en WordPress.

El directorio donde se almacenan los archivos multimedia cargados por los usuarios.

El archivo de configuración de Apache que controla las reglas de redirección y seguridad para WordPress.

El archivo de registro de WordPress donde se almacenan registros y archivos de registro.

El directorio que puede contener datos almacenados en caché si se utiliza un complemento de caché.

Si se realizan exportaciones de contenido, estos archivos pueden contener información sensible.

El directorio donde WordPress descarga y almacena actualizaciones de núcleo, temas y complementos.

Servidor Apache

/etc/apache2/apache2.conf /etc/apache2/sites-enabled/000-default.conf /etc/apache2/sites-available/ /etc/apache2/mods-available/ /var/log/apache2/access.log

Configuración principal de Apache.

Configuración principal del sitio web.

Directorio de configuraciones de sitios virtuales.

Directorio de módulos disponibles.

Contiene registros de acceso de Apache, que pueden ser explotados si se inyecta código malicioso en las solicitudes HTTP.

Servidor Tomcat

/etc/tomcatX/ /var/log/tomcatX/

Directorio de configuración de Tomcat (donde "X" es la versión de Tomcat).

Registros de Tomcat.

Shopify

/config/settings_data.json /config/settings_schema.json /config/settings_data_schema.json /assets/ /sections/ /templates/

El archivo de configuración de Shopify que contiene información de la tienda, como las claves de API.

El archivo que define el esquema de configuración de Shopify.

El archivo que define el esquema de datos de configuración de Shopify.

El directorio que contiene recursos como imágenes y hojas de estilo de la tienda Shopify.

El directorio que contiene fragmentos de sección personalizados de la tienda Shopify.

El directorio que contiene plantillas de temas personalizados de Shopify.

MySQL

/etc/mysql/mysql.conf.d/ /var/lib/mysql/

Configuración de MySQL.

Datos de MySQL (bases de datos).

PostgreSQL

/etc/postgresql/X.Y/main/ /var/lib/postgresql/X.Y/main/

Configuración de PostgreSQL (donde "X.Y" es la versión de PostgreSQL).

Datos de PostgreSQL.

LDAP

/etc/ldap/ /var/lib/ldap/

Configuración de LDAP.

Datos de LDAP.

Correo Electrónico (Postfix)

/etc/postfix/main.cf /etc/postfix/master.cf

Configuración principal de Postfix.

Configuración de servicios de Postfix.

Firewall (iptables)

/etc/iptables/ /etc/network/

Reglas de firewall personalizadas.

Configuración de red, incluyendo interfaces y enrutamiento.

Claves de SSH

/etc/ssh/ssh_host_*_key /home/usuario/.ssh/authorized_keys

Claves privadas de SSH.

Claves públicas autorizadas para acceso SSH.

Certificados SSL/TLS

/etc/ssl/certs/ /etc/ssl/private/

Certificados SSL/TLS.

Claves privadas SSL/TLS.

Logs de Aplicaciones

/var/log/ /var/log/audit/

Registros de aplicaciones y sistema, incluyendo /var/log/nginx/, /var/log/apache2/, y otros.

Registros de auditoría de SELinux.

Directorio de Aplicaciones Sensibles

/var/www/ C:\inetpub\wwwroot

Directorio predeterminado para archivos y aplicaciones web.

Es la ubicación predeterminada para almacenar sitios web en servidores Microsoft IIS.

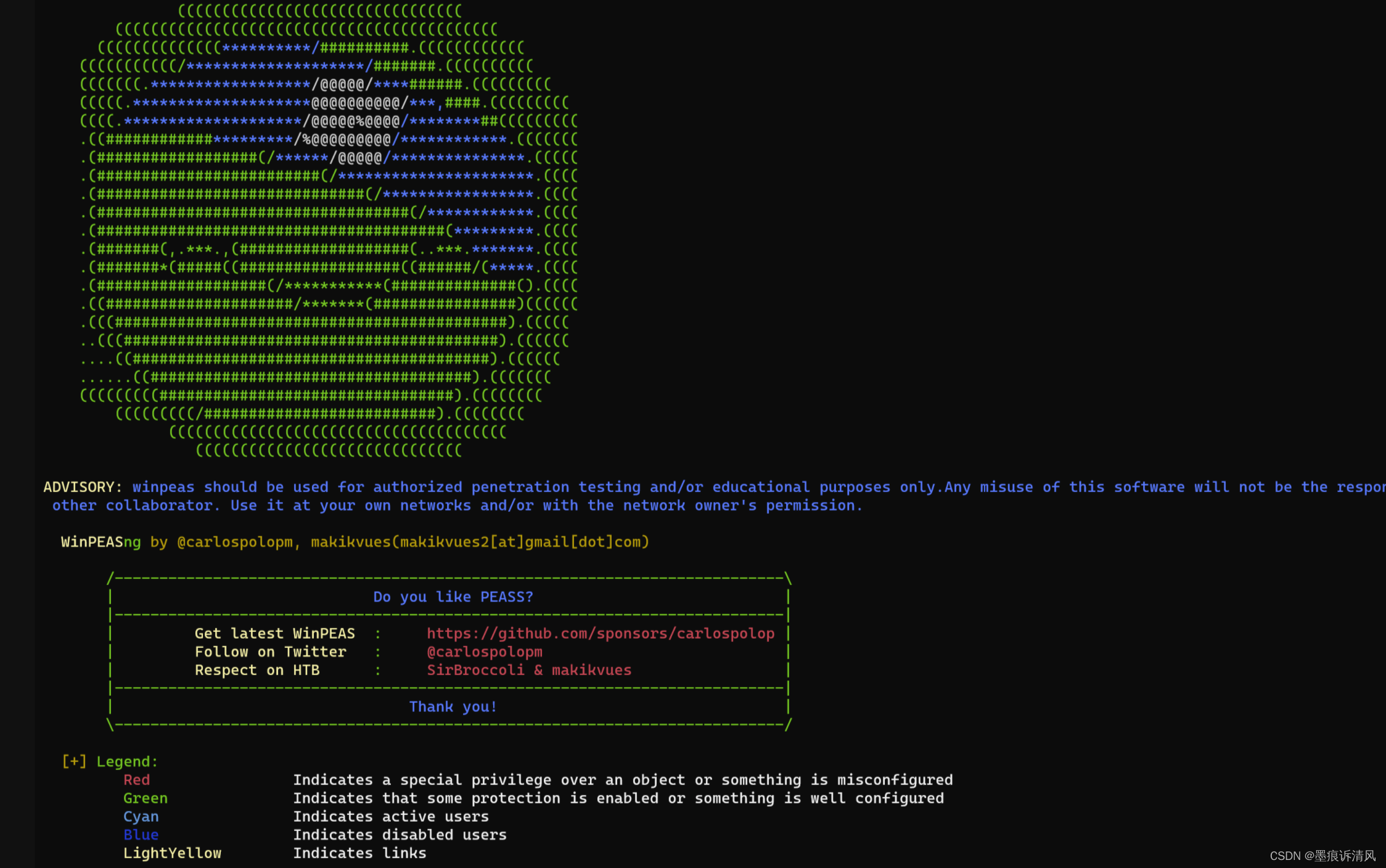

Linpeas

Cuando se trata de evaluaciones de seguridad en sistemas Linux, es esencial contar con herramientas efectivas para la enumeración y recopilación de información. Linpeas es una de esas herramientas que simplifica este proceso al proporcionar una amplia gama de comprobaciones y análisis automatizados en sistemas Linux. En este artículo, exploraremos qué es Linpeas, cómo funciona y cómo puede ser utilizado para identificar posibles vulnerabilidades y configuraciones incorrectas en sistemas Linux.

Linpeas es una herramienta de escaneo y recopilación de información diseñada para sistemas operativos Linux. Su nombre proviene de "Linux Privilege Escalation Awesome Script" (Script Increíble de Escalada de Privilegios en Linux), y es un proyecto de código abierto disponible en GitHub. Linpeas es ampliamente utilizado por profesionales de la seguridad y pentesters para recopilar información crucial sobre sistemas Linux, lo que puede ser fundamental para identificar debilidades y posibles rutas de ataque.

Linpeas ofrece una amplia variedad de funciones y comprobaciones automatizadas para sistemas Linux. Algunas de sus características clave incluyen:

Escaneo Exhaustivo del Sistema Detección de Vulnerabilidades y Rutas de Escalada de Privilegios Información Detallada del Sistema Análisis de Configuración de Servicios Personalización y Flexibilidad

Linpeas realiza un escaneo exhaustivo del sistema en busca de información relevante, incluyendo detalles sobre usuarios, grupos, archivos, directorios, servicios en ejecución, versiones de software, y más. Esto permite a los usuarios tener una visión completa de la configuración y el estado del sistema.

La herramienta identifica posibles vulnerabilidades y rutas de escalada de privilegios en el sistema. Puede ayudar a identificar configuraciones incorrectas, permisos inadecuados y otros problemas de seguridad que podrían ser explotados por atacantes.

Linpeas proporciona información detallada sobre el sistema, incluyendo la versión del kernel, la configuración de red, los archivos de inicio de sesión, las configuraciones de sudo, y mucho más. Esta información es esencial para comprender el entorno objetivo.

La herramienta realiza un análisis de la configuración de servicios específicos, como Apache, MySQL, SSH, entre otros. Esto puede ayudar a identificar configuraciones inseguras o erróneas que podrían ser explotadas.

Linpeas es altamente personalizable y permite a los usuarios habilitar o deshabilitar comprobaciones específicas según sus necesidades. Esto es útil para adaptar la herramienta a diferentes escenarios y entornos.

Cómo Utilizar Linpeas

- Descarga Linpeas: Clona el repositorio de Linpeas desde GitHub o descárgalo desde la fuente oficial.

- Copia Linpeas al Sistema Objetivo: Transfiere el archivo Linpeas.sh al sistema Linux que deseas analizar. Puedes hacerlo mediante SCP, Wget o cualquier otro método de transferencia de archivos.

- Otorga Permisos de Ejecución: Asegúrate de que Linpeas.sh tenga permisos de ejecución. Puedes hacerlo con el comando

chmod +x Linpeas.sh . - Ejecuta Linpeas: Ejecuta Linpeas.sh como usuario con suficientes privilegios. Esto puede requerir permisos de sudo.

- Espera la Salida: Linpeas realizará una serie de comprobaciones y análisis en el sistema. Esto puede llevar algún tiempo. Una vez que se complete, se generará un informe en texto plano que contiene los resultados del análisis.

- Analiza el Informe: Examina el informe generado por Linpeas para identificar posibles problemas de seguridad, vulnerabilidades o configuraciones incorrectas en el sistema. Esto te ayudará a tomar medidas para mejorar la seguridad.

Linpeas es una herramienta poderosa para la enumeración y recopilación de información en sistemas Linux. Su capacidad para identificar vulnerabilidades y configuraciones incorrectas lo convierte en una elección popular entre los profesionales de la seguridad y pentesters. Al utilizar Linpeas de manera efectiva, puedes obtener información crítica sobre la seguridad de un sistema y tomar medidas para mejorar su protección.

Es importante mencionar que Linpeas no es la única herramienta de este tipo disponible. También existe una versión diseñada para sistemas Windows llamada Winpeas, que se utiliza para la enumeración y recopilación de información en entornos Windows. Al igual que Linpeas, Winpeas es una herramienta valiosa para evaluar la seguridad de sistemas Windows y descubrir posibles vulnerabilidades.

Sin embargo, es importante recordar que Linpeas debe ser utilizado de manera ética y en sistemas para los cuales tienes permiso para realizar pruebas de seguridad. El uso indebido de esta herramienta puede tener consecuencias legales y éticas. Siempre sigue las leyes y regulaciones aplicables y obtén autorización antes de realizar pruebas de seguridad en sistemas que no te pertenecen.

Conclusión

Estos son ejemplos adicionales de archivos y rutas sensibles en sistemas Linux, especialmente relacionados con servidores web y aplicaciones comunes. La protección y el acceso seguro a estos archivos y directorios son fundamentales para mantener la seguridad y la integridad del sistema y los datos.

Proteger estos archivos y rutas sensibles es esencial para garantizar la seguridad y la privacidad en sistemas Linux. La pérdida de control sobre estos recursos puede tener graves consecuencias para la integridad del sistema y los datos. Por lo tanto, se recomienda encarecidamente tomar medidas para restringir el acceso a estas áreas y configurar adecuadamente los permisos de archivo.

Recuerda que esta lista no es exhaustiva, y las aplicaciones y servicios adicionales pueden tener sus propios archivos y rutas sensibles. La seguridad en sistemas Linux es un esfuerzo continuo que implica la comprensión y la protección de estos recursos críticos.

Este artículo proporciona una visión general de algunos de los archivos y rutas más sensibles en sistemas Linux, pero es importante tener en cuenta que la seguridad y la administración de sistemas Linux son temas amplios y en constante evolución. Siempre se recomienda consultar las guías de seguridad específicas de las distribuciones y servicios que estés utilizando para obtener orientación detallada sobre cómo proteger tu sistema de manera efectiva.