Fortinet

Fortinet es reconocido como uno de los líderes en el mercado de soluciones de seguridad, particularmente por su producto FortiGate, que se clasifica como un Next-Generation Firewall (NGFW). Estos firewalls van más allá del filtrado básico de paquetes para ofrecer capacidades avanzadas de protección, como la inspección profunda de paquetes (DPI), la prevención de intrusiones (IPS), el control de aplicaciones, la protección contra malware y la gestión de acceso remoto seguro mediante VPN. La plataforma FortiGate combina varias funciones esenciales de seguridad de red en una solución unificada, permitiendo a las organizaciones gestionar la seguridad con mayor eficiencia.

Alcance del Firewall Fortinet

- 𖥂

Filtrado de Paquetes: Filtrado básico y avanzado de tráfico entrante y saliente basado en IPs, puertos y protocolos. - 𖥂

Inspección Profunda de Paquetes (DPI): Analiza el contenido de los paquetes de red para detectar y bloquear ataques avanzados que intentan ocultarse como tráfico legítimo. - 𖥂

Prevención de Intrusiones (IPS): Detecta y previene intentos de explotación de vulnerabilidades en tiempo real, basándose en firmas de ataques conocidas y análisis de comportamiento. - 𖥂

Control de Aplicaciones: Permite identificar y controlar el tráfico de aplicaciones específicas, como aplicaciones en la nube, redes sociales o aplicaciones P2P. - 𖥂

Protección contra Malware: Detección y bloqueo de malware antes de que pueda entrar en la red, mediante análisis en tiempo real. - 𖥂

VPN (Virtual Private Network): Soporte tanto para VPN basadas en IPsec como en SSL, proporcionando conectividad segura y cifrada para usuarios remotos. - 𖥂

Firewall de Aplicaciones Web (WAF): Protege las aplicaciones web contra ataques comunes como inyecciones SQL, cross-site scripting (XSS) y otras vulnerabilidades de aplicaciones web. - 𖥂

DLP (Data Loss Prevention): Evita la fuga de datos sensibles mediante la supervisión y control de la transferencia de información crítica. - 𖥂

Seguridad en la Nube: Integración con plataformas en la nube para asegurar tanto entornos locales como híbridos y multicloud. - 𖥂

Gestión Centralizada: Con FortiManager, las organizaciones pueden gestionar múltiples dispositivos FortiGate desde un único punto de control.

Métodos de Conexión y Configuración

Existen varios métodos para conectarse y configurar un firewall Fortinet (FortiGate):

- 𖥑

Interfaz Web (GUI): - 𖥑

Línea de Comandos (CLI): - 𖥑

FortiManager: - 𖥑

FortiCloud:

FortiGate cuenta con una interfaz gráfica de usuario (GUI) accesible a través de un navegador web.

Se accede ingresando la dirección IP del firewall en el navegador (generalmente https://192.168.1.99).

Desde la GUI, los administradores pueden realizar configuraciones avanzadas sin la necesidad de utilizar la línea de comandos. Es ideal para configuraciones rápidas o para usuarios menos experimentados en CLI.

El CLI es un método poderoso y eficiente para configurar y gestionar dispositivos FortiGate.

Se puede acceder al CLI mediante SSH (consola remota), Telnet o conectando directamente al dispositivo a través de un cable de consola.

El CLI permite configuraciones detalladas y automatización mediante scripts. Es el método preferido para usuarios avanzados o administradores que gestionan grandes implementaciones.

FortiManager es una plataforma de gestión centralizada que permite configurar y gestionar varios dispositivos FortiGate desde una única consola.

Se utiliza en entornos empresariales donde se requiere una gestión de seguridad unificada y coherente en múltiples ubicaciones o redes.

FortiCloud es el servicio en la nube de Fortinet que permite la gestión y supervisión de dispositivos FortiGate desde cualquier lugar, sin necesidad de infraestructura local adicional.

Objetos

En Fortinet, los objetos son componentes clave que se utilizan para crear políticas, reglas y configuraciones dentro del sistema. Los objetos representan elementos específicos de la red, tales como direcciones IP, servicios (como puertos o protocolos), usuarios, interfaces de red o direcciones virtuales, y ayudan a simplificar la administración de la seguridad y el tráfico de red. Al definir objetos, puedes reutilizarlos en diferentes políticas y configuraciones, lo que facilita la gestión y el mantenimiento de las políticas de seguridad en tu red.

Objetos de Dirección (Address Objects): Representan direcciones IP individuales, rangos de IP o subredes. Estos objetos se utilizan para especificar las fuentes y destinos en las reglas de firewall o en las políticas de NAT. Por ejemplo, podrías crear un objeto para una dirección IP de un servidor interno y luego usarlo en diferentes políticas.Objetos de Servicio (Service Objects): Representan servicios de red como HTTP, HTTPS, FTP, SSH, entre otros. Un objeto de servicio define el puerto y el protocolo (TCP/UDP/ICMP) para una política específica. Puedes crear servicios personalizados si necesitas algo que no esté predefinido.Grupos de Objetos (Object Groups): Estos son conjuntos de objetos, ya sean direcciones, servicios o interfaces. Los grupos permiten simplificar políticas y configuraciones al agrupar varios elementos similares. Esto resulta útil cuando necesitas aplicar una política a múltiples direcciones o servicios.Objetos de Usuario (User Objects): Representan usuarios o grupos de usuarios que pueden ser autenticados mediante diferentes métodos (LDAP, RADIUS, local). Se utilizan para crear políticas basadas en usuarios, lo que permite aplicar reglas específicas según la identidad del usuario en lugar de solo basarse en direcciones IP o subredes.Objetos de Programación (Schedule Objects): Estos objetos permiten definir horarios y fechas específicos en los que se activarán o desactivarán ciertas políticas o reglas. Es útil para gestionar el acceso a servicios o recursos en horarios laborales, por ejemplo.Objetos de Interfaces Virtuales (Virtual IPs o VIPs): Se utilizan para la creación de NAT y la publicación de servicios internos al exterior. Los objetos VIP permiten definir una dirección IP externa que se traduce a una IP interna en la red, facilitando el acceso desde redes externas a recursos protegidos.

Ejemplo de dirección IP estática:

config firewall address

edit "servidor_interno"

set subnet 192.168.1.10 255.255.255.255

next

endEjemplo de creación de servicio personalizado:

config firewall service custom

edit "servicio_personalizado"

set protocol TCP/UDP

set tcp-portrange 8080

next

endEjemplo de configuración de un VIP:

config firewall vip

edit "VIP_WebServer"

set extip 203.0.113.10

set mappedip 192.168.1.10

next

endLos objetos te permiten reutilizar configuraciones, lo que reduce la complejidad de gestionar múltiples políticas. Una vez que defines un objeto, puedes usarlo en diferentes reglas, reduciendo la posibilidad de errores.

Los objetos permiten que las políticas sean más fáciles de gestionar en redes grandes. Si cambias la definición de un objeto (por ejemplo, la dirección IP de un servidor), todas las políticas asociadas a ese objeto se actualizan automáticamente.

Puedes crear objetos específicos para distintos escenarios y casos de uso, permitiendo un control granular sobre las políticas de seguridad y el tráfico de red.

Comandos y Subcomandos Comunes en el CLI de Fortinet

La CLI de Fortinet es muy robusta y permite configuraciones detalladas. A continuación, se presentan algunos comandos y subcomandos clave:

Configuración de la interfaz de red

config system interface

edit <nombre_interface> # Selecciona la interfaz a editar (p. ej., "port1", "port2").

set ip <ip_address/subnet> # Configura la dirección IP (p. ej., 192.168.1.1/24).

set allowaccess <services> # Define los servicios permitidos (p. ej., HTTP, HTTPS, SSH, etc.).

end # Aplica y guarda los cambios.Activar y configurar el servidor DHCP en una interfaz

config system dhcp server

edit <id_servidor_dhcp> # ID para el servidor DHCP.

set interface <nombre_interface> # La interfaz donde deseas habilitar el DHCP (p. ej., port1).

set start-ip <ip_inicio_rango> # Dirección IP inicial del rango DHCP (p. ej., 192.168.1.100).

set end-ip <ip_final_rango> # Dirección IP final del rango DHCP (p. ej., 192.168.1.200).

set netmask <subnet_mask> # Máscara de subred (p. ej., 255.255.255.0).

set dns-server1 <ip_dns_primario> # Servidor DNS primario.

set dns-server2 <ip_dns_secundario> # Servidor DNS secundario (opcional).

set default-gateway <ip_gateway> # Dirección IP de la puerta de enlace predeterminada.

endConfigurar VLANs

config system interface

edit <nombre_vlan> # Nombre de la VLAN (p. ej., vlan10).

set vdom <vdom_name> # Si estás utilizando Virtual Domains (opcional).

set ip <ip_vlan> <máscara_subred> # IP de la VLAN (p. ej., 192.168.10.1/24).

set allowaccess <services> # Acceso permitido (p. ej., ping, https).

set vlanid <id_vlan> # Número de la VLAN (p. ej., 10).

set interface <nombre_interface>> # Interfaz física donde se crea la VLAN (p. ej., port1).

endConfigurar rutas estáticas

config router static

edit <id_ruta> # ID de la ruta estática (p. ej., 1).

set dst <red_destino> <máscara_red> # Red de destino y máscara de red (p. ej., 10.0.0.0 255.255.255.0).

set gateway <ip_gateway> # Dirección IP de la puerta de enlace (p. ej., 192.168.1.1).

set device <nombre_interface> # Interfaz que usará la ruta (p. ej., port1).

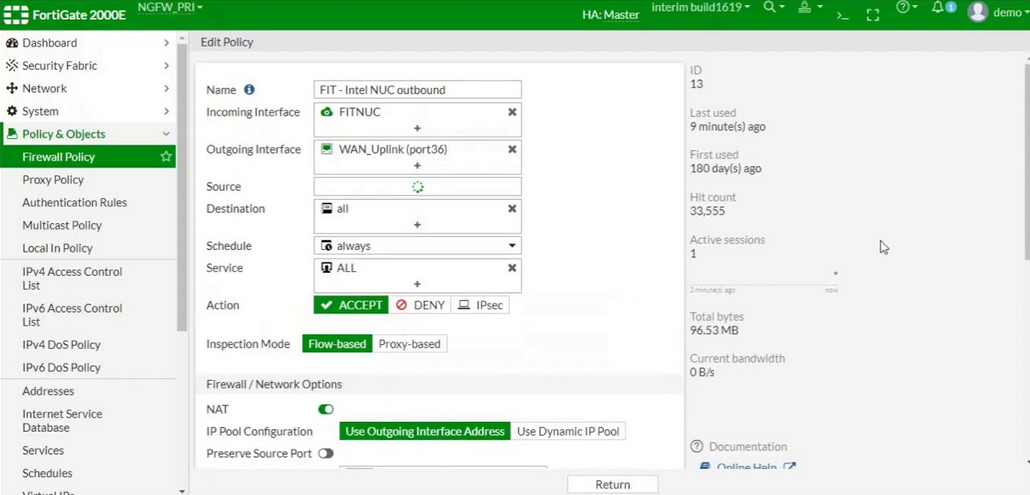

endConfiguración de políticas de firewall

config firewall policy

edit <id_policy> # Selecciona la política a editar.

set srcintf <nombre_interface> # Define la interfaz de origen (p. ej., port1).

set dstintf <nombre_interface> # Define la interfaz de destino (p. ej., port2).

set srcaddr <address> # Define la dirección de origen (p. ej., all o una IP específica).

set dstaddr <address> # Define la dirección de destino.

set action accept # Permite el tráfico.

set schedule always # Define cuándo la política está activa (siempre).

set service ALL # Permite todos los servicios.

set logtraffic all # Activa el registro del tráfico.

end # Aplica y guarda los cambios.Configuración de una VPN IPsec

config vpn ipsec phase1-interface

edit <nombre_vpn>

set interface <nombre_interface>

set proposal <encryption_algorithm> # Algoritmo de cifrado (p. ej., aes256-sha256).

set remote-gw <ip_vpn_peer> # IP del peer remoto.

set psksecret <pre-shared_key> # Clave compartida.

end

config vpn ipsec phase2-interface

edit <nombre_vpn>

set phase1name <nombre_vpn_phase1> # Nombre de la fase 1.

set proposal <encryption_algorithm>

set src-addr-type subnet

set dst-addr-type subnet

endConfiguración Avanzada: FortiOS y Automatización

FortiGate utiliza FortiOS, el sistema operativo propietario de Fortinet, que proporciona una amplia gama de funcionalidades de seguridad, gestión y automatización. FortiOS soporta la creación de scripts, lo que permite a los administradores automatizar tareas repetitivas o configuraciones masivas, especialmente útil en grandes redes con múltiples dispositivos.

Además, FortiGate puede integrarse con sistemas de orquestación y automatización mediante API REST, permitiendo a las organizaciones gestionar sus firewalls de manera programática, integrando FortiGate con herramientas de seguridad más amplias o sistemas de gestión.