Detección de amenazas y respuesta ante incidentes

La detección de amenazas y respuesta ante incidentes es un proceso fundamental en el ámbito de la ciberseguridad. Se enfoca en identificar y evaluar posibles ataques o vulnerabilidades en sistemas y redes, lo cual es esencial para proteger la información sensible de las organizaciones. Para lograr esto, se emplean diversas herramientas y técnicas que permiten monitorear actividades sospechosas y analizar patrones que podrían indicar intrusiones o brechas de seguridad.

Una vez que se detecta una amenaza, es crucial implementar acciones rápidas y efectivas para mitigar sus efectos. La respuesta ante incidentes implica contener la amenaza, erradicarla y recuperar los sistemas afectados. Este proceso no solo abarca la gestión de crisis, sino que también incluye la comunicación tanto interna como externa, asegurando que todos los involucrados estén informados. Además, se realiza un análisis posterior al incidente para aprender de la situación y mejorar las defensas de la organización.

Un repositorio destacado que ofrece recursos valiosos para threat intelligence es Awesome Threat Intelligence. Este repositorio recopila una amplia variedad de herramientas, frameworks y bases de datos relacionadas con la inteligencia de amenazas, proporcionando a los profesionales de la ciberseguridad acceso a información actualizada y recursos útiles. Desde listas de firmas de malware hasta enlaces a investigaciones y análisis, este repositorio es un recurso inestimable para aquellos que buscan mejorar sus capacidades en la detección y respuesta ante amenazas.

Virus Total

VirusTotal es una herramienta esencial para la ciberseguridad que permite analizar archivos y URLs en busca de malware y otras amenazas. Desde su lanzamiento en 2004, se ha convertido en un recurso popular tanto para profesionales de la seguridad como para usuarios comunes. En este blog, exploraremos cómo acceder a VirusTotal, los tipos de detecciones que ofrece, y cada sección de la plataforma.

Acceder a VirusTotal es sencillo. Solo necesitas abrir tu navegador y visitar VirusTotal. La plataforma es gratuita y no requiere registro para utilizar las funciones básicas. Sin embargo, si deseas acceder a funciones avanzadas, como la API o análisis en lote, puedes crear una cuenta gratuita.

Tipos de detecciones

VirusTotal utiliza una combinación de motores antivirus y herramientas de análisis para detectar amenazas. Al cargar un archivo o ingresar una URL, la plataforma lo analiza con más de 70 motores antivirus, lo que proporciona un informe detallado sobre la presencia de malware. Además, VirusTotal no solo se centra en la detección de virus, sino también en el análisis de comportamientos sospechosos, phishing y spam.

En la plataforma de VirusTotal, la página de inicio ofrece un área intuitiva para cargar archivos o ingresar URLs, permitiendo a los usuarios realizar análisis de forma rápida y sencilla. Desde esta página principal, también se pueden acceder a informes recientes y estadísticas sobre amenazas, lo que proporciona un panorama general del estado de la ciberseguridad.

Al cargar un archivo, se activa el análisis detallado que VirusTotal realiza. El informe resultante incluye información sobre la detección de malware y el tipo de archivo, así como datos adicionales como la fecha de creación y el tamaño. También se muestran los motores antivirus que han identificado el archivo como malicioso, permitiendo a los usuarios evaluar la gravedad de la amenaza.

Para el análisis de URLs, el proceso es similar. Los usuarios pueden ingresar una URL para verificar su seguridad, y VirusTotal proporciona información sobre el estado de esa URL, indicándose si ha sido reportada como maliciosa por alguno de los motores disponibles.

VirusTotal también ofrece una API para aquellos que buscan integrar sus capacidades de análisis en aplicaciones propias. Esta opción es especialmente valiosa para empresas de ciberseguridad que necesitan realizar análisis masivos y automatizados.

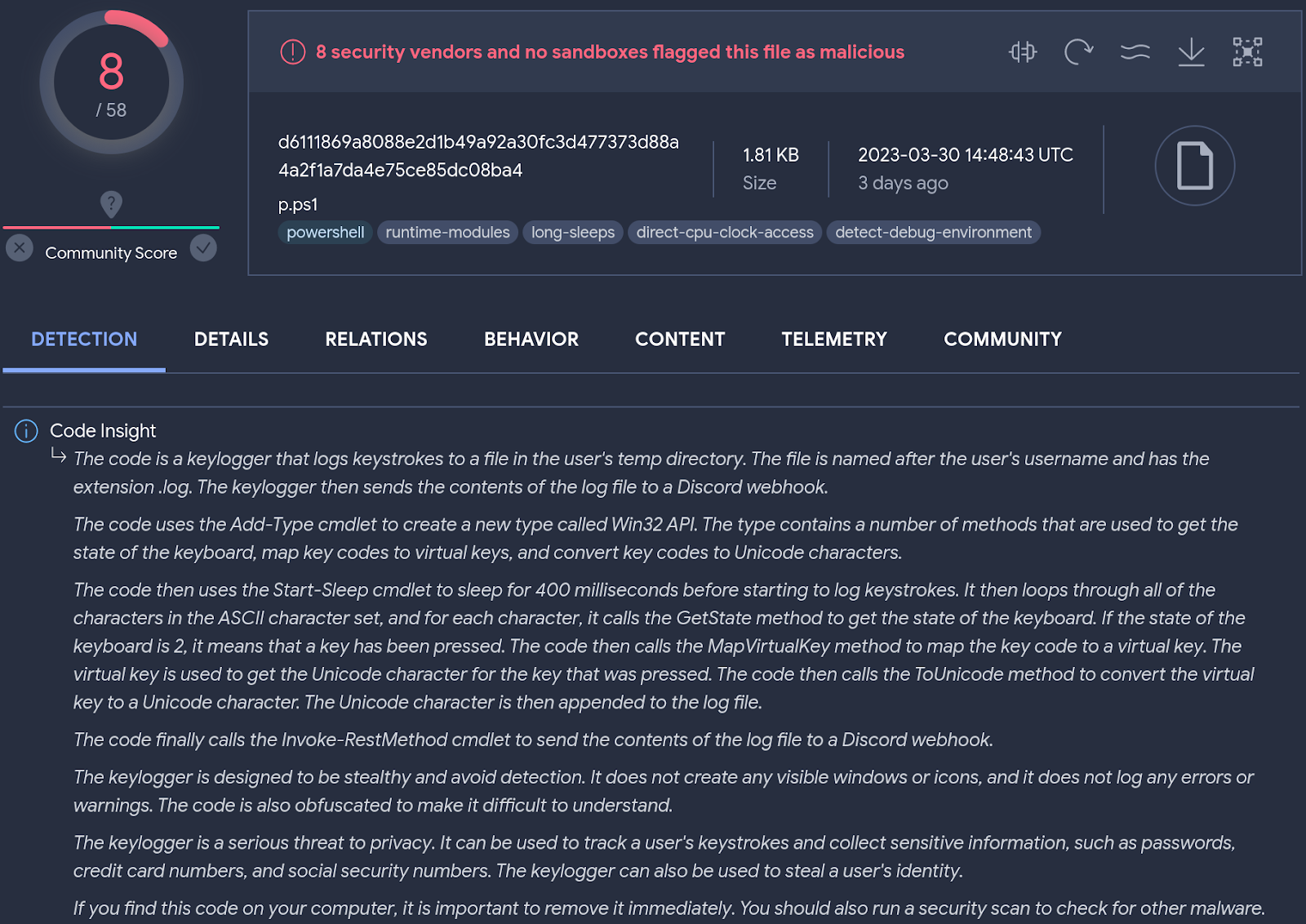

Ejemplo

Aquí se muestra una URL que muestra el análisis de un archivo específico, incluyendo las detecciones realizadas por diferentes motores antivirus. Puedes utilizar el identificador de un archivo o URL en VirusTotal para obtener información similar.

Esta firma de malware fue encontrada en el repositorio open-threat-database en GitHub.

Detección de amenazas

La sección de detecciones muestra qué motores han identificado un archivo como malicioso, mientras que los detalles proporcionan información más específica sobre el archivo analizado, como su tipo y metadatos. La sección de relaciones permite ver conexiones entre el archivo y otras amenazas conocidas, ayudando a los analistas a entender el contexto. En la sección de comportamiento, se analizan las acciones realizadas por el archivo en un entorno controlado, lo que revela sus intenciones maliciosas. Finalmente, la comunidad ofrece un espacio donde los usuarios pueden colaborar y compartir información valiosa sobre nuevas amenazas.

Para encontrar firmas actualizadas de amenazas conocidas, una fuente confiable es AlienVault, donde se listan vulnerabilidades y exposiciones comunes, incluyendo información sobre sus respectivas firmas.

Otra fuente útil es MalwareBazaar, donde se pueden encontrar muestras de malware y sus respectivas firmas, lo que puede ser valioso para la investigación y el análisis de amenazas.

CVE

Los CVE, o Common Vulnerabilities and Exposures, son una lista pública de vulnerabilidades y exposiciones de seguridad en software y sistemas. Cada entrada en el sistema CVE proporciona un identificador único, una descripción de la vulnerabilidad y, en muchos casos, información sobre las posibles soluciones o mitigaciones. Esta base de datos es crucial para la ciberseguridad, ya que ayuda a los profesionales a identificar y gestionar vulnerabilidades en sus sistemas.

El sistema CVE es mantenido por la MITRE Corporation, y su objetivo es estandarizar la referencia a vulnerabilidades, facilitando la comunicación entre empresas, organizaciones y desarrolladores. Al proporcionar un enfoque uniforme para identificar y catalogar vulnerabilidades, CVE ayuda a las organizaciones a priorizar su respuesta ante amenazas, mejorando la seguridad general de sus entornos.

Cada entrada de CVE incluye un identificador, una descripción de la vulnerabilidad y, en algunos casos, información adicional sobre su impacto y posibles soluciones. Esto permite a los equipos de seguridad priorizar las actualizaciones y aplicar parches de manera eficiente, mejorando así la seguridad de sus sistemas.

Para acceder a la base de datos de CVE, puedes visitar el sitio oficial en CVE Details. Aquí encontrarás información actualizada sobre vulnerabilidades, exposiciones y las versiones de software afectadas.

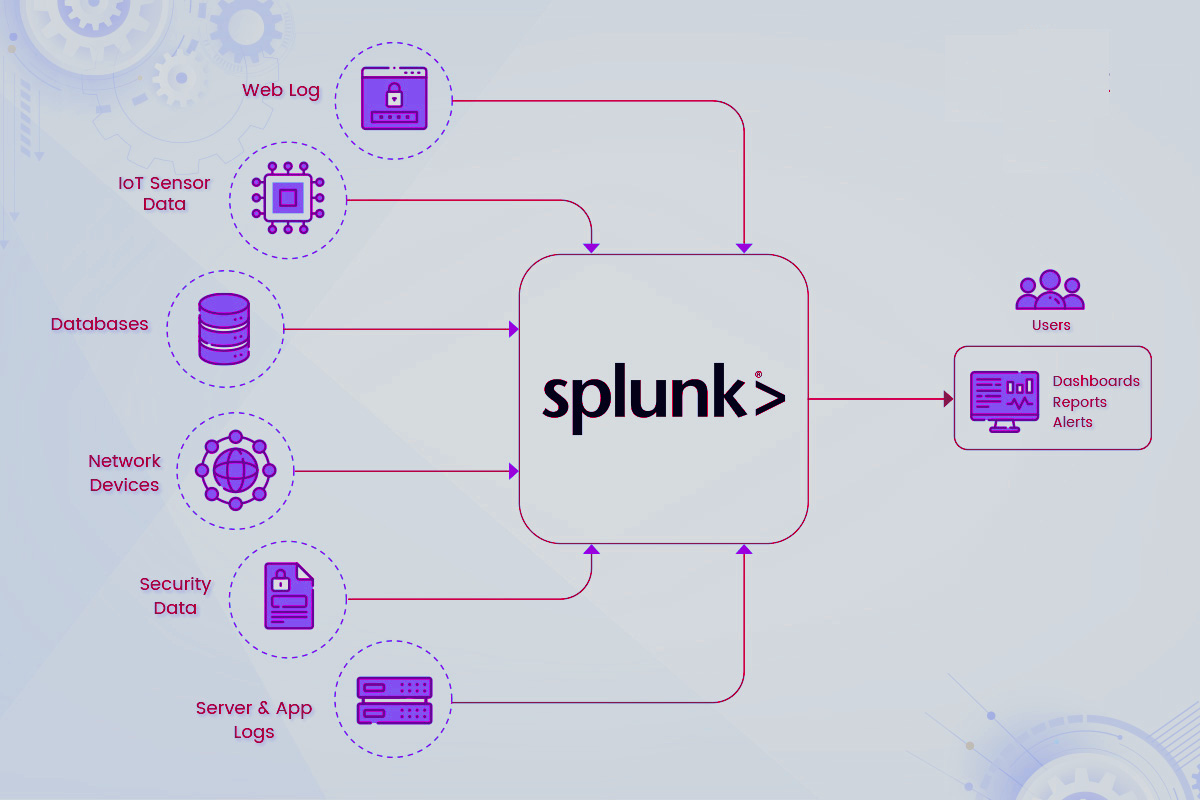

Splunk

Splunk es una poderosa plataforma de análisis y gestión de datos que permite recolectar, indexar y correlacionar grandes cantidades de información generada por máquinas en tiempo real. Su principal función es ofrecer una visión clara y accesible de los datos, lo que permite a las organizaciones realizar un análisis profundo y obtener conocimientos valiosos para la toma de decisiones. Esta plataforma es muy popular entre los equipos de ciberseguridad, especialmente los blue teams, ya que facilita la detección y respuesta a incidentes de seguridad.

¿Para qué sirve Splunk?

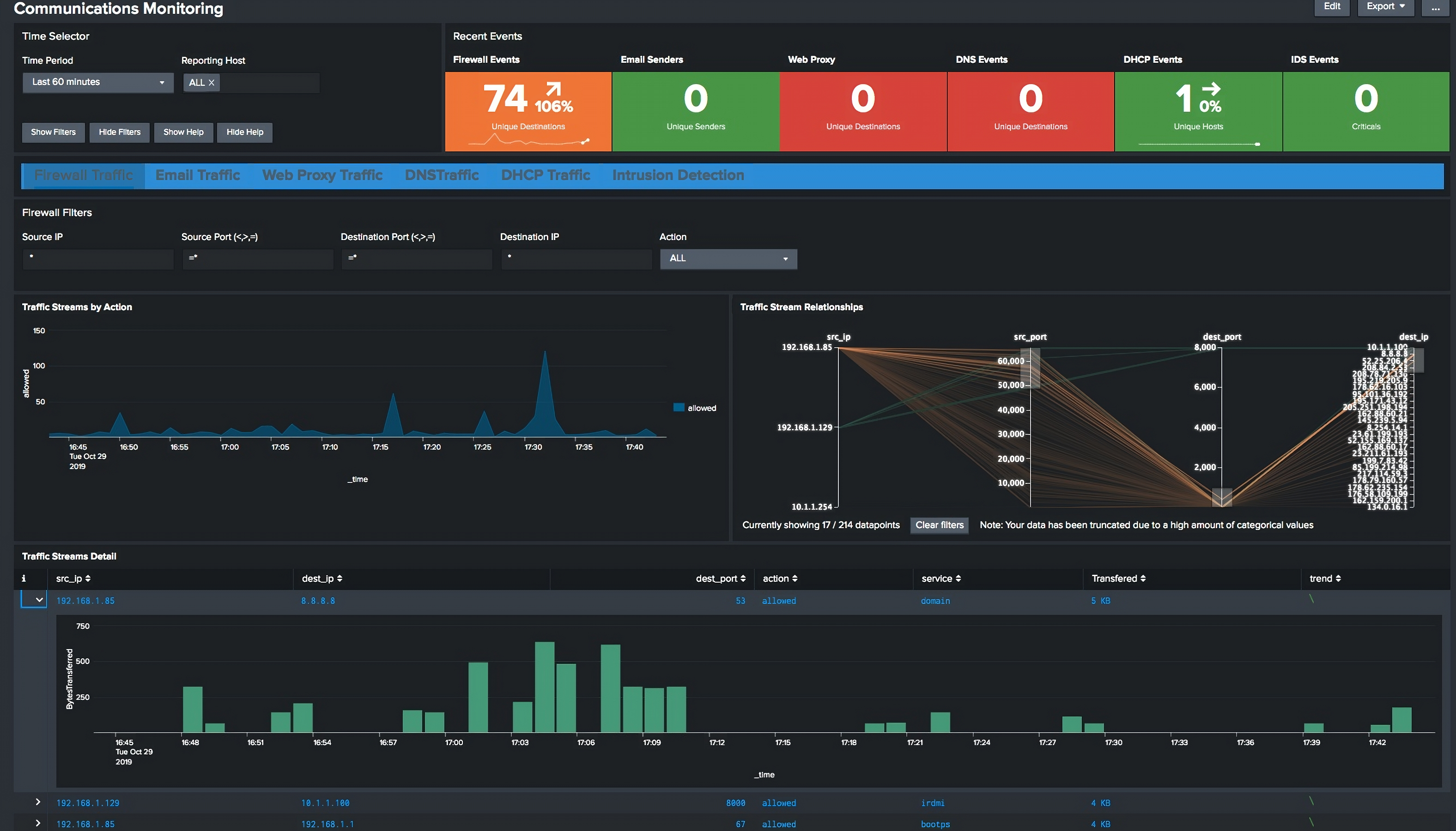

Splunk se utiliza principalmente para la búsqueda, monitoreo y análisis de grandes volúmenes de datos de eventos generados por sistemas en una infraestructura de TI. Algunas de sus aplicaciones incluyen:

Monitorear en tiempo real: Analizar los datos a medida que ingresan, proporcionando alertas inmediatas sobre eventos sospechosos.Buscar e investigar: Permite realizar consultas profundas en los logs históricos para identificar patrones o descubrir incidentes de seguridad pasados.Generar reportes y dashboards: Ofrece visualizaciones intuitivas que facilitan la interpretación de los datos.Responder a incidentes: Se puede integrar con plataformas de automatización para responder de manera automática o semiautomática a ciertas amenazas.

Funcionalidades más usadas

El blue team, encargado de la defensa de sistemas y redes, utiliza varias funcionalidades de Splunk para mejorar su eficiencia en la detección y respuesta ante incidentes. Algunas de las funcionalidades más comunes incluyen:

Search Processing Language (SPL): Este es el lenguaje de búsqueda que utiliza Splunk para extraer información valiosa de los datos. Los analistas de seguridad utilizan SPL para realizar búsquedas complejas y correlacionar eventos que puedan estar relacionados con ataques de seguridad.Dashboards e informes personalizados: Los equipos de seguridad crean paneles personalizados para monitorear la actividad en tiempo real. Esto incluye visualizaciones de intentos de inicio de sesión, actividad sospechosa en la red, cambios en los sistemas, y más.Alertas en tiempo real: Splunk permite configurar alertas basadas en umbrales específicos. Estas alertas se pueden usar para detectar actividades sospechosas como picos de tráfico inusual o cambios no autorizados en sistemas críticos.Análisis forense: Después de un incidente de seguridad, el equipo blue puede usar Splunk para realizar investigaciones forenses, rastrear el origen de un ataque y analizar los eventos antes, durante y después del incidente.

Herramientas

Splunk permite la integración de múltiples plug-ins (también llamados "apps" o "add-ons") que extienden su funcionalidad. Estos plug-ins permiten mejorar la visibilidad de la infraestructura y optimizar su respuesta a incidentes de seguridad.

Splunk Add-on for Windows - 🔸

Funcionalidad: Permite la recopilación de eventos y logs generados por sistemas Windows, como eventos de inicio de sesión, fallos en el sistema, y actividad de red. - 🔸

Usado para: Monitorear la actividad de usuarios, detectar accesos no autorizados o intentos de intrusión, y rastrear comportamientos sospechosos en servidores o estaciones de trabajo. - 🔸

Caso de uso: Un equipo de seguridad puede crear alertas para detectar múltiples intentos fallidos de inicio de sesión en un corto período, lo que podría ser un indicador de un ataque de fuerza bruta. Splunk Add-on for Unix and Linux - 🔸

Funcionalidad: Recoge logs de sistemas Unix/Linux, incluyendo procesos, usuarios y tráfico de red. - 🔸

Usado para: Detección de escalamiento de privilegios, actividades sospechosas de usuarios, y análisis de tráfico desde sistemas comprometidos. - 🔸

Caso de uso: Configurar dashboards que visualicen intentos de escalamiento de privilegios, como el uso sospechoso del comando sudo. Splunk Security Essentials (SSE) - 🔸

Funcionalidad: Proporciona ejemplos de uso preconfigurados, con más de 160 escenarios para detectar amenazas y realizar análisis de seguridad. - 🔸

Usado para: Guiar a los equipos de seguridad en la creación de búsquedas y dashboards específicos para amenazas comunes. - 🔸

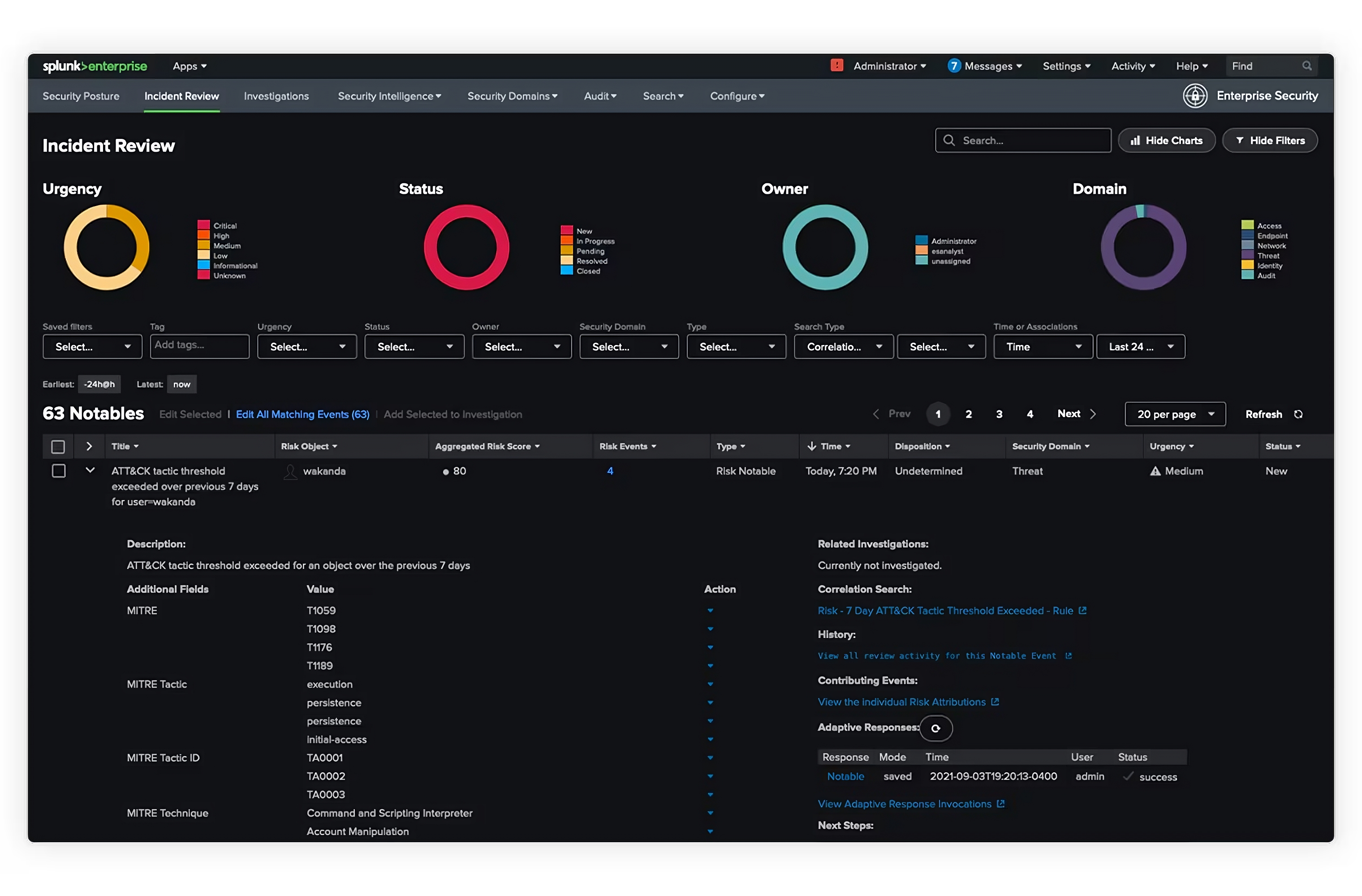

Caso de uso: Se pueden utilizar las búsquedas preconfiguradas de SSE para detectar comportamientos como movimientos laterales dentro de la red o explotación de vulnerabilidades conocidas. Splunk Enterprise Security (ES) - 🔸

Funcionalidad: Plataforma SIEM (Security Information and Event Management) avanzada que permite el monitoreo y análisis de eventos de seguridad, proporcionando herramientas de inteligencia de amenazas y respuesta a incidentes. - 🔸

Usado para: Detección avanzada de amenazas, gestión de incidentes, y análisis forense. Ofrece características como puntuación de riesgo y flujos de trabajo de respuesta. - 🔸

Caso de uso: Un blue team puede utilizar Splunk ES para correlacionar eventos de múltiples fuentes, como logs de firewall, sistemas de detección de intrusos (IDS) y correos electrónicos sospechosos, identificando patrones que indican un ataque de spear phishing. Splunk Add-on for AWS - 🔸

Funcionalidad: Recoge datos de servicios en la nube de AWS, como CloudTrail, CloudWatch y VPC Flow Logs. - 🔸

Usado para: Monitoreo de la infraestructura en la nube, detección de cambios no autorizados y análisis de comportamiento de las cargas de trabajo. - 🔸

Caso de uso: Los equipos de seguridad pueden crear alertas para detectar modificaciones no autorizadas en los permisos de IAM o tráfico no esperado en los logs de VPC. Splunk Phantom - 🔸

Funcionalidad: Esta plataforma de SOAR (Security Orchestration, Automation, and Response) se integra con Splunk para automatizar las respuestas a incidentes de seguridad. - 🔸

Usado para: Automatización de tareas repetitivas, integración con sistemas de respuesta, análisis y visualización de incidentes. - 🔸

Caso de uso: Un equipo puede configurar un playbook que, al detectar un intento de acceso no autorizado, active automáticamente la contención de un dispositivo afectado, envíe alertas al equipo, y comience la recolección de evidencia.

Casos de uso

Búsqueda de logs de autenticación fallida Creación de alertas en tiempo real Detección de patrones de movimiento lateral Búsqueda de eventos relacionados con tráfico sospechoso Detección de actividad fuera del horario laboral Monitoreo de cambios en archivos críticos Detección de escaneo de puertos Búsqueda de errores en servicios críticos Identificación de cuentas de usuario comprometidas Monitoreo de actividad inusual en servidores web Identificación de ataques DoS (Denial of Service) Búsqueda de intentos de escalamiento de privilegios Monitoreo de accesos no autorizados a datos confidenciales

El equipo de seguridad puede crear una búsqueda básica en Splunk para monitorear los intentos de autenticación fallidos, una señal común de intentos de brute force.

⌬

Si un equipo blue quiere ser notificado cuando ocurren más de 10 intentos fallidos en un minuto.

⌬

El equipo blue puede utilizar Splunk para detectar actividades sospechosas de movimiento lateral en una red, una técnica usada por atacantes para expandir su control sobre múltiples sistemas.

⌬

El equipo blue puede usar Splunk para identificar tráfico de red inusual, como un aumento significativo en el volumen de datos transferidos.

⌬

Para detectar actividades fuera de las horas de trabajo normales, como inicios de sesión en horarios no habituales.

⌬

El equipo puede monitorear la integridad de archivos importantes, buscando cambios inesperados en archivos sensibles.

⌬

Para identificar intentos de escaneo de puertos en la red, los cuales podrían ser el preludio de un ataque.

⌬

El equipo de seguridad puede buscar errores en servicios importantes de la infraestructura para identificar posibles fallos.

⌬

Si hay cuentas que tienen múltiples inicios de sesión desde ubicaciones geográficas muy diferentes, podría tratarse de cuentas comprometidas.

⌬

Para detectar posibles ataques a servidores web, como intentos de explotación de vulnerabilidades a través de URLs sospechosas.

⌬

El equipo de seguridad puede identificar patrones de ataques de denegación de servicio si se observan múltiples solicitudes desde una misma IP en un corto período.

⌬

Para detectar intentos de escalamiento de privilegios, como el uso del comando

⌬

Si el equipo necesita monitorear quién accede a datos sensibles o confidenciales.

⌬

Demo

En esta demostración oficial de Splunk, tendrás la oportunidad de conocer cómo la plataforma transforma grandes volúmenes de datos en información procesable para la ciberseguridad y la inteligencia empresarial. La demo mostrará cómo Splunk facilita la recopilación, el análisis y la visualización de datos en tiempo real, permitiendo a los equipos de seguridad identificar amenazas y responder a incidentes de manera rápida y eficiente. A través de una interfaz intuitiva, se presentarán casos de uso específicos que destacan la versatilidad de Splunk en la detección de anomalías, la gestión de incidentes y la optimización de operaciones. Esta demostración es una excelente manera de comprender cómo Splunk puede potenciar la seguridad de tu organización y mejorar la toma de decisiones basadas en datos.

CrowdStrike

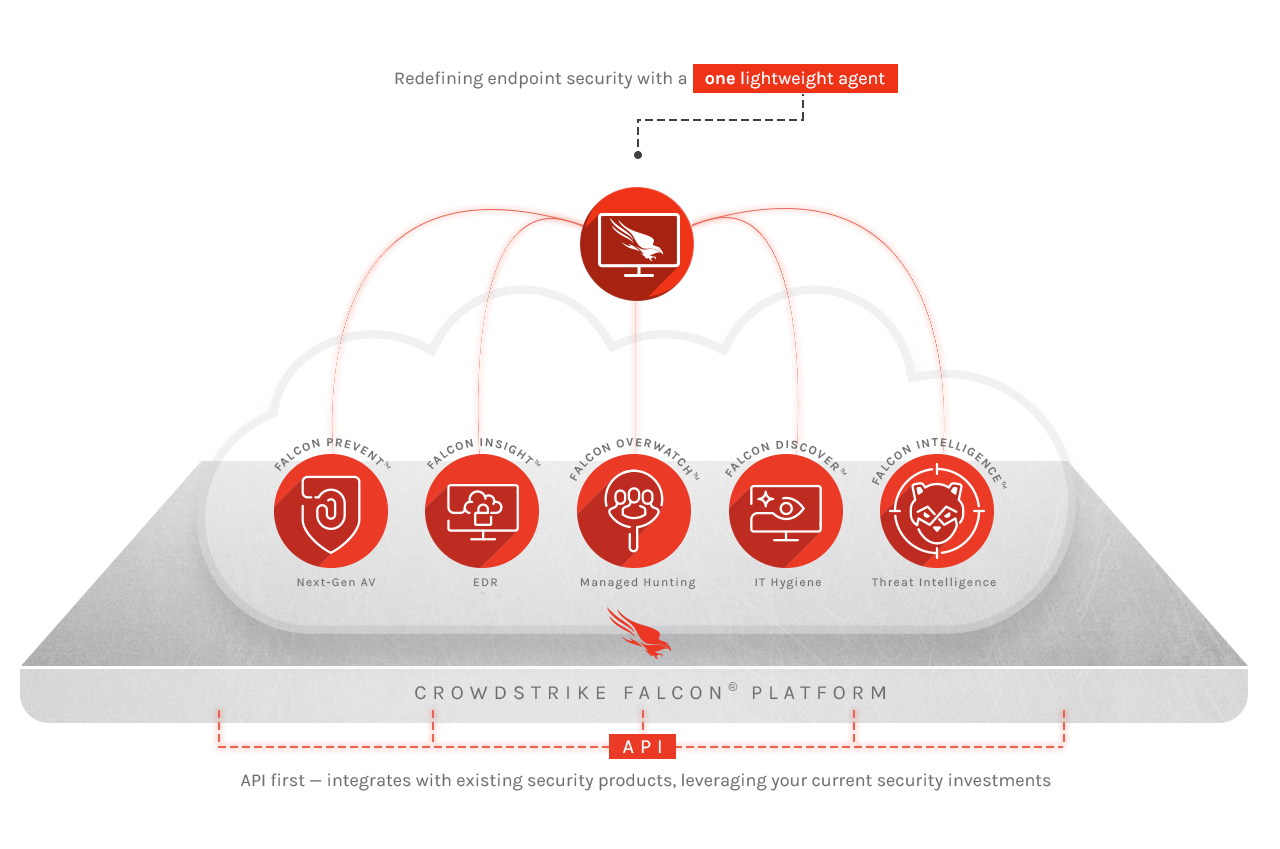

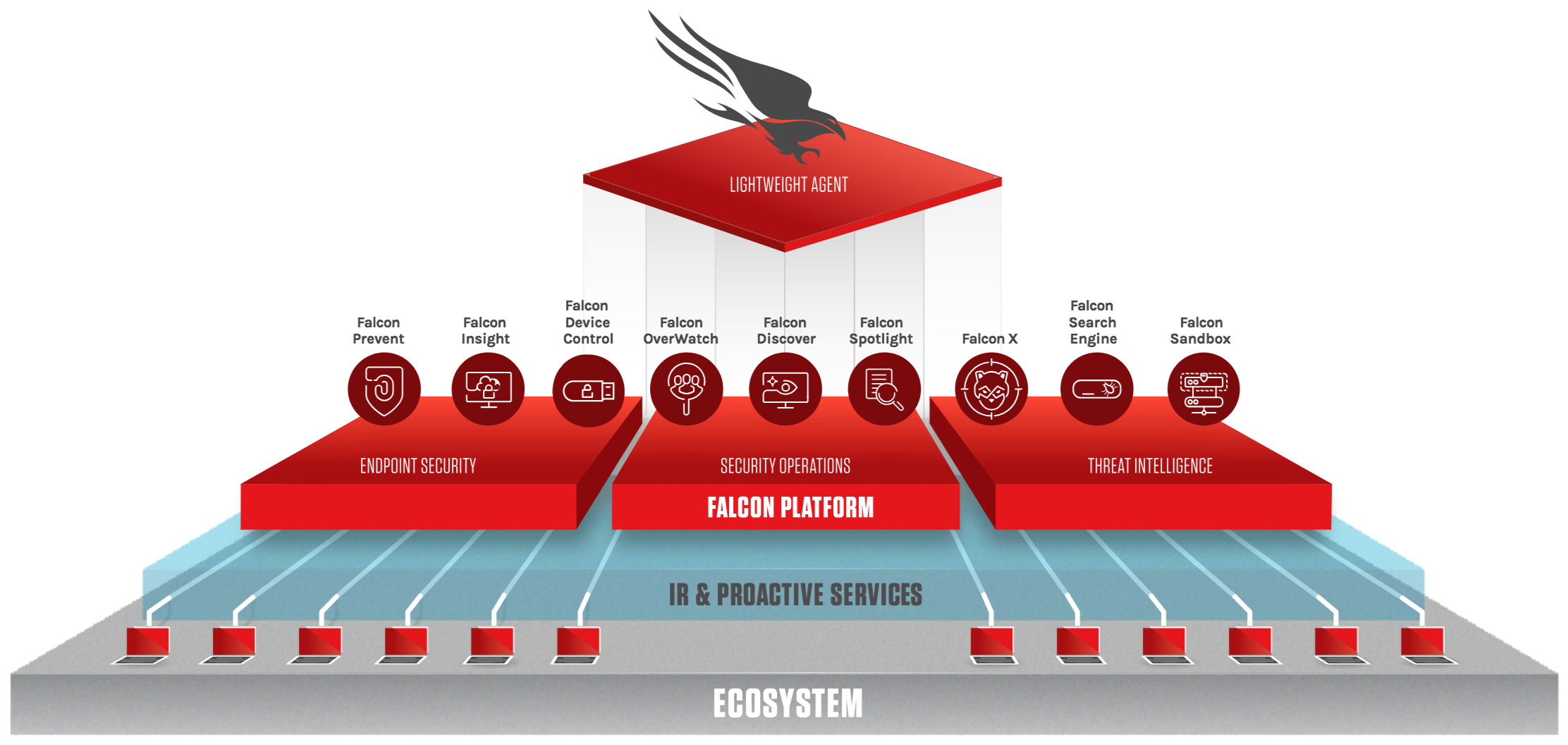

CrowdStrike es una plataforma líder en ciberseguridad especializada en la protección contra amenazas avanzadas, con un enfoque particular en la detección y respuesta a incidentes (EDR, Endpoint Detection and Response). La plataforma combina la inteligencia de amenazas con la tecnología basada en la nube y el aprendizaje automático para identificar, contener y mitigar ataques a través de endpoints en tiempo real.

¿Para qué sirve CrowdStrike?

CrowdStrike ofrece una gama de soluciones diseñadas para proteger dispositivos finales (endpoints) como laptops, servidores y dispositivos móviles contra una amplia gama de amenazas, incluidas malware, ransomware, y ataques avanzados como APTs (Advanced Persistent Threats). Algunas de sus funciones clave incluyen:

Detección y respuesta de amenazas (EDR): Monitoreo y análisis continuo de actividades sospechosas en endpoints para una respuesta rápida.Prevención de malware: Utiliza inteligencia artificial para identificar y bloquear malware sin necesidad de firmas previas.Caza de amenazas (Threat Hunting): Un equipo de expertos realiza investigaciones proactivas para detectar posibles amenazas antes de que causen daño.Protección en la nube: CrowdStrike protege aplicaciones y cargas de trabajo en la nube, identificando vulnerabilidades y ataques en entornos cloud.

Funcionalidades más usadas

Los encargados de la defensa de la infraestructura, utilizan CrowdStrike para monitorear endpoints y responder a amenazas de manera eficiente. Algunas de las funcionalidades clave que estos equipos aprovechan incluyen:

Falcon Prevent: Esta herramienta proporciona protección en tiempo real contra malware mediante el uso de inteligencia artificial y machine learning, sin depender de firmas tradicionales. Esto permite detener malware y amenazas conocidas y desconocidas antes de que afecten a los endpoints.Falcon Insight (EDR): Permite visibilidad continua de los endpoints para identificar y responder rápidamente a comportamientos sospechosos. Se centra en la detección y respuesta de amenazas avanzadas, lo que es crucial para contener ataques que intentan evadir las protecciones tradicionales.Falcon OverWatch (Threat Hunting): El equipo de caza de amenazas de CrowdStrike, OverWatch, realiza análisis proactivos en búsqueda de patrones anómalos o señales de ataques avanzados en la red, alertando al equipo de seguridad cuando se encuentran amenazas potenciales.Gestión de vulnerabilidades (Falcon Spotlight): Permite identificar y priorizar las vulnerabilidades en los sistemas, enfocándose en aquellas más críticas que pueden ser explotadas por atacantes.

Herramientas

CrowdStrike permite la integración con diversas soluciones y herramientas para mejorar la visibilidad, la capacidad de respuesta y la automatización. A continuación, algunos de los plug-ins más comunes utilizados por los equipos de seguridad:

Falcon Integrations with SIEM (Splunk, QRadar, etc.) - 🔸

Funcionalidad: CrowdStrike se integra con plataformas SIEM como Splunk o QRadar para centralizar los datos y ofrecer una visibilidad unificada de los eventos de seguridad en la red. - 🔸

Usado para: Ingesta de eventos de seguridad, correlación de datos, generación de alertas, y elaboración de informes de seguridad. - 🔸

Caso de uso: Al integrar CrowdStrike con Splunk, un equipo blue puede visualizar en tiempo real todos los eventos de detección de malware en endpoints, combinándolos con logs de red para obtener una imagen más clara del ataque. CrowdStrike Store - 🔸

Funcionalidad: CrowdStrike cuenta con una tienda de aplicaciones donde se pueden agregar funcionalidades adicionales, como herramientas de análisis forense, caza de amenazas y automatización. - 🔸

Usado para: Agregar capacidades como análisis de datos de amenazas o la automatización de respuestas a incidentes. - 🔸

Caso de uso: Instalar una app en la CrowdStrike Store que permite analizar automáticamente archivos sospechosos detectados en la red, acelerando el proceso de respuesta. CrowdStrike Integration with ServiceNow - 🔸

Funcionalidad: Esta integración permite que los incidentes detectados por CrowdStrike se sincronicen con ServiceNow para mejorar la gestión de tickets y la respuesta a incidentes. - 🔸

Usado para: Creación automática de tickets, seguimiento de incidentes, automatización de flujos de trabajo. - 🔸

Caso de uso: Un equipo blue puede integrar CrowdStrike con ServiceNow para que cada vez que se detecte un malware en un endpoint, se cree automáticamente un ticket para su análisis, asignando las tareas necesarias para mitigarlo. CrowdStrike Falcon X (Inteligencia de amenazas) - 🔸

Funcionalidad: Falcon X combina inteligencia de amenazas con análisis de malware en tiempo real. Proporciona información sobre amenazas emergentes y perfiles de atacantes, ayudando a los equipos blue a anticiparse a futuros ataques. - 🔸

Usado para: Proporciona reportes de inteligencia, información sobre actores de amenazas, análisis de comportamientos maliciosos. - 🔸

Caso de uso: Se puede utilizar Falcon X para identificar quién está detrás de un ataque específico, obteniendo un perfil detallado del atacante, los métodos usados y las vulnerabilidades explotadas.

Casos de uso

Bloqueo de malware con Falcon Prevent Caza de amenazas con Falcon OverWatch Detección de movimiento lateral y exfiltración de datos Automatización de respuesta a incidentes con Falcon X

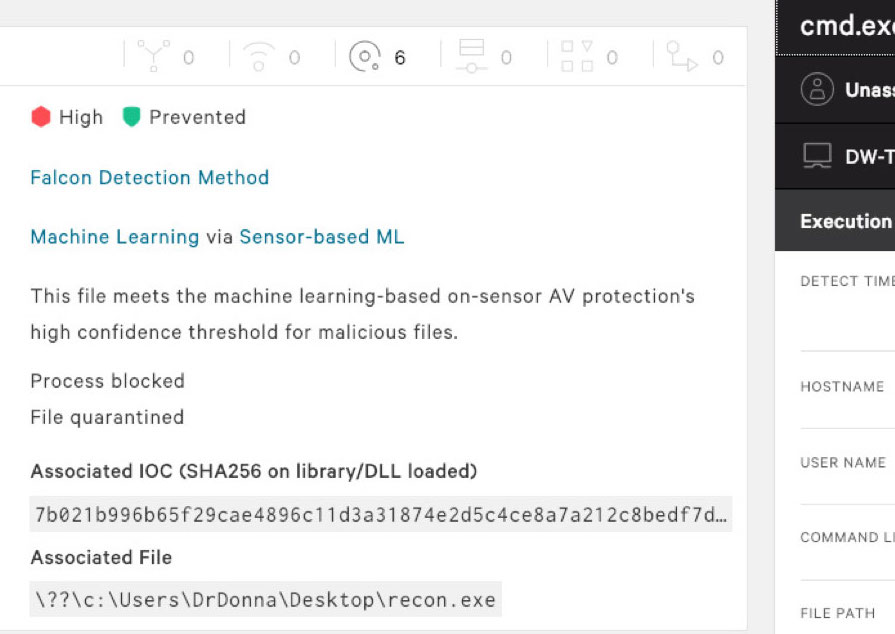

CrowdStrike utiliza machine learning para bloquear automáticamente el malware conocido y desconocido antes de que infecte un sistema. Un ejemplo básico es la detección y bloqueo de un archivo ejecutable sospechoso descargado por un usuario desde un correo electrónico.

⌭

⌭

El equipo de caza de amenazas de CrowdStrike, OverWatch, detecta patrones de comportamiento inusual en los endpoints. Supongamos que un atacante ha comprometido un sistema y está intentando moverse lateralmente dentro de la red.

⌭

⌭

CrowdStrike puede detectar técnicas avanzadas de ataque, como movimiento lateral y exfiltración de datos, mediante la correlación de eventos en múltiples endpoints y el análisis de tráfico de red.

⌭

⌭

Utilizando Falcon X, los equipos de seguridad pueden automatizar la respuesta a incidentes complejos

⌭

⌭

Demo

En esta demostración de CrowdStrike, exploraremos las avanzadas capacidades de su plataforma de ciberseguridad, diseñada para proteger a las organizaciones frente a amenazas sofisticadas. A través de una interfaz intuitiva, se presentará un caso de uso que destaca la eficacia de las soluciones de CrowdStrike, desde la identificación de malware hasta la gestión de incidentes. Esta demostración ofrece una visión clara de cómo CrowdStrike está a la vanguardia en la defensa contra el cibercrimen y la importancia de contar con una estrategia de ciberseguridad integral y proactiva.

En este otro video, exploraremos el proceso de evaluar y priorizar alertas de seguridad en un entorno cibernético. Aprenderás las mejores prácticas para identificar detecciones relevantes y analizar su gravedad, lo que te permitirá tomar decisiones informadas sobre la respuesta a incidentes.

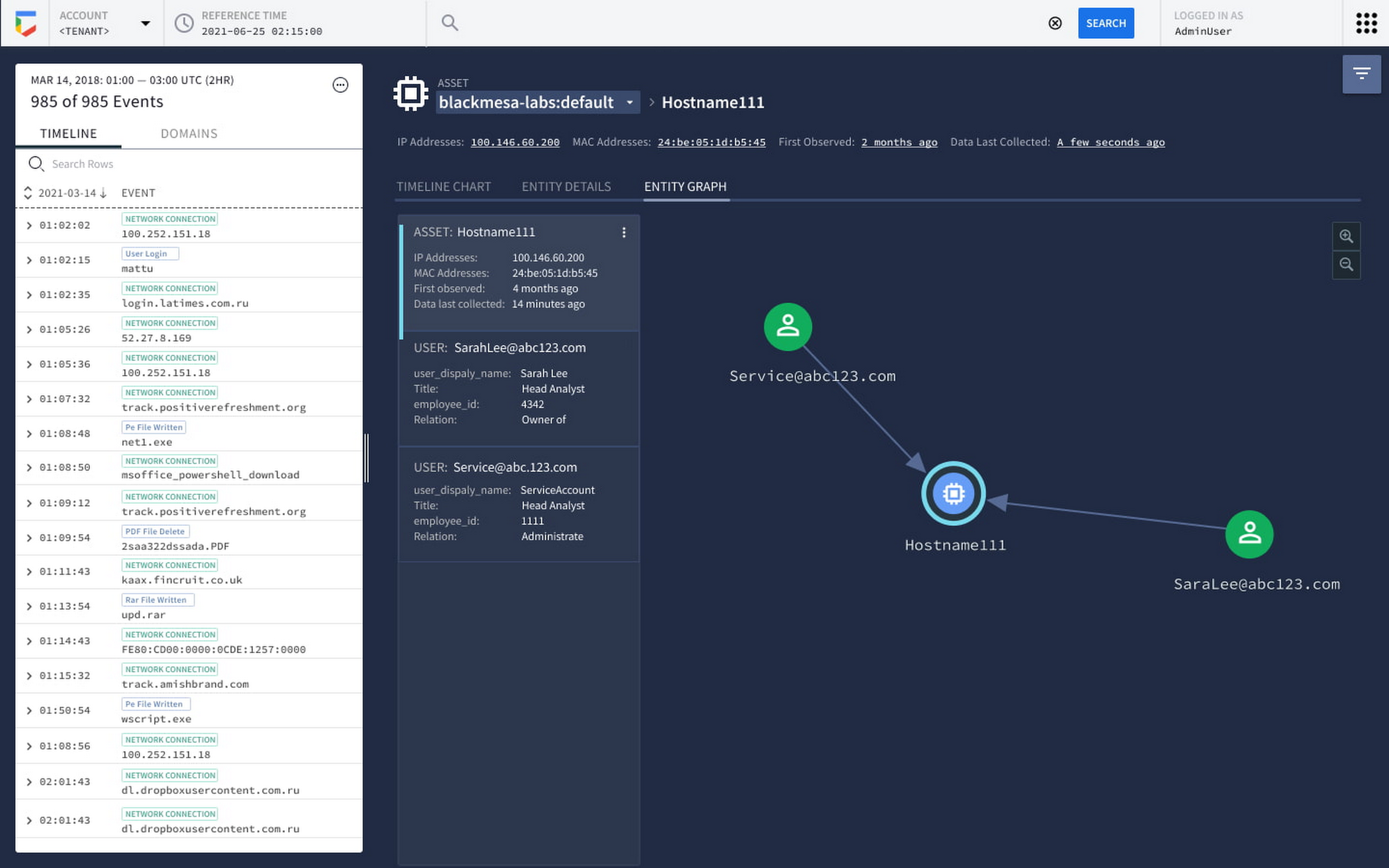

Chronicle

Chronicle es una solución de seguridad basada en la nube desarrollada por Google, diseñada para ayudar a las empresas a detectar, investigar y responder a incidentes de seguridad cibernética. Aprovecha la escalabilidad de la infraestructura de Google para procesar grandes cantidades de datos de manera eficiente, integrándose con múltiples fuentes de datos para ofrecer una visión unificada de las amenazas.

El propósito principal de Chronicle es ofrecer una plataforma en la que los datos de seguridad se almacenan a gran escala, se correlacionan y se analizan para detectar amenazas en tiempo real. Esta herramienta es una parte clave del portafolio de Google Cloud Security, y está pensada para que los analistas de seguridad puedan investigar incidentes rápidamente, identificando patrones sospechosos y minimizando el tiempo de respuesta ante ataques.

Secciones de Chronicle

Chronicle está dividida en varias secciones o componentes principales que permiten la gestión y análisis de incidentes de seguridad de manera integral. A continuación, se describen cada una de estas secciones:

Ingestión de datos Detección de amenazas (Rules) Investigación y búsqueda Análisis de inteligencia de amenazas Visualización y contexto Investigación retrospectiva

Chronicle permite integrar múltiples fuentes de datos de seguridad, como logs de red, de aplicaciones, endpoints y otros sistemas. La plataforma está diseñada para procesar datos de una variedad de herramientas de seguridad, incluidos SIEMs (como Splunk), firewalls, EDRs (como CrowdStrike), entre otros.

⌭

La detección de amenazas en Chronicle se realiza mediante la aplicación de reglas de detección, que permiten identificar comportamientos anómalos o conocidos asociados con ciberataques. Estas reglas pueden ser configuradas por el usuario o aprovechadas desde un catálogo de reglas predefinidas.

⌭

Chronicle permite a los equipos de seguridad realizar búsquedas avanzadas y consultas para investigar incidentes en profundidad. La plataforma permite analizar grandes volúmenes de datos, utilizando tanto la búsqueda estructurada como la no estructurada, permitiendo identificar rápidamente las relaciones entre eventos.

⌭

Chronicle integra inteligencia de amenazas proveniente de fuentes externas y también permite que las organizaciones usen sus propias fuentes internas de inteligencia. Esto permite a los equipos correlacionar eventos detectados con indicadores de amenazas conocidos (IOCs), como IPs maliciosas, dominios sospechosos, hashes de malware, etc.

⌭

Chronicle ofrece potentes herramientas de visualización para mostrar las relaciones entre eventos, proporcionando un contexto claro para los analistas. A través de gráficos de tiempo y diagramas, los usuarios pueden ver cómo evoluciona un incidente, qué sistemas se vieron afectados y cómo se propagó la amenaza.

⌭

Gracias a su capacidad de almacenamiento y procesamiento masivo, Chronicle permite realizar investigaciones retrospectivas sobre incidentes de seguridad antiguos. Esto significa que si un nuevo patrón de ataque es descubierto hoy, la organización puede revisar los datos históricos para detectar si ese mismo patrón afectó su infraestructura en el pasado.

⌭

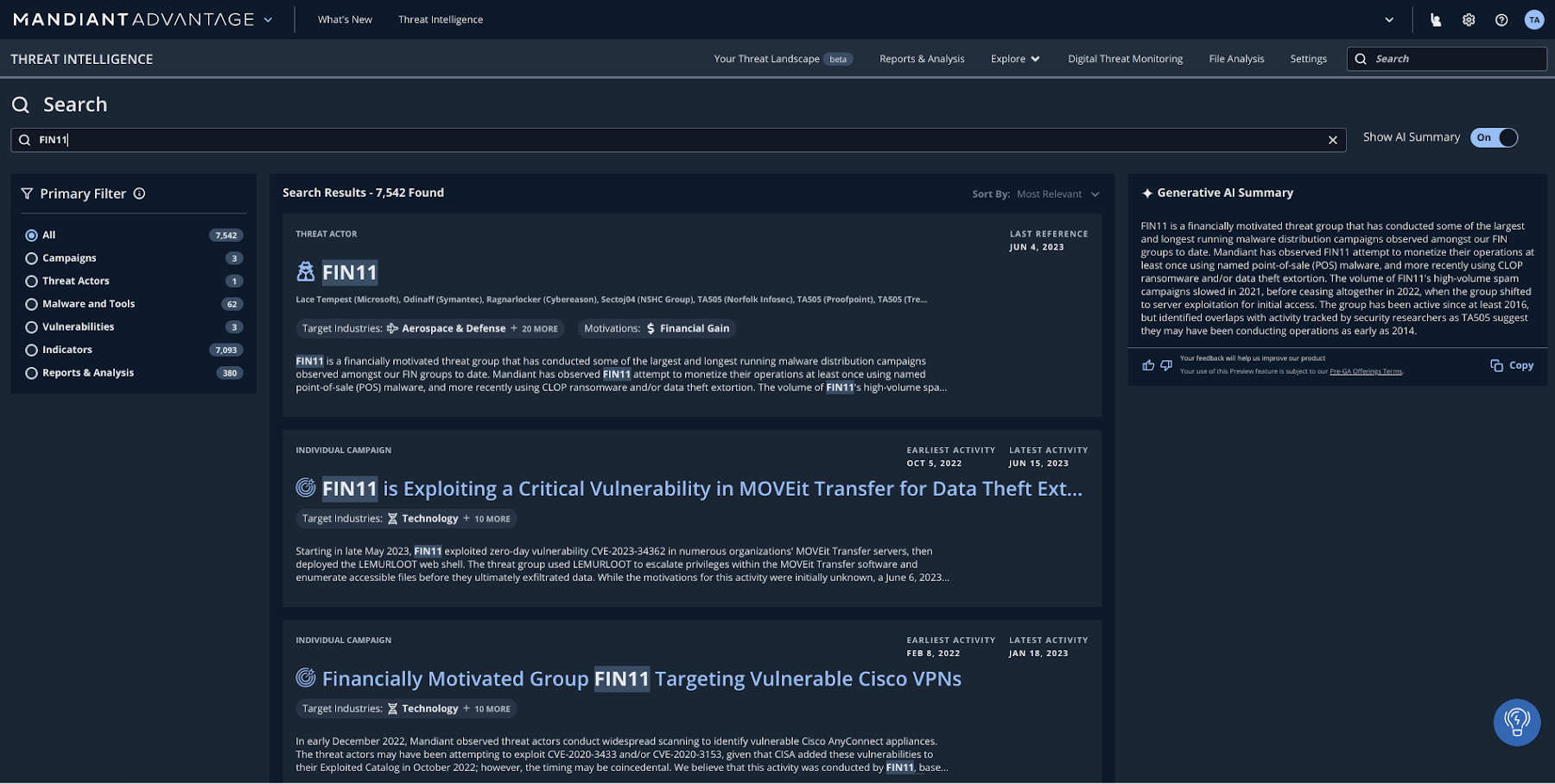

Mandiant

Mandiant es una empresa de ciberseguridad que se especializa en la respuesta a incidentes y la inteligencia de amenazas. Fue fundada en 2004 y es conocida por su trabajo en la detección y respuesta a ataques cibernéticos, así como por sus informes sobre amenazas y vulnerabilidades en el espacio digital.

En el contexto de Chronicle, que es una plataforma de análisis de seguridad desarrollada por Google, Mandiant proporciona inteligencia sobre amenazas y análisis que ayuda a las organizaciones a identificar y mitigar riesgos de ciberseguridad. Juntas, estas herramientas permiten a las empresas mejorar su postura de seguridad y responder más eficazmente a incidentes de seguridad.

Mandiant ofrece varios tipos de inteligencia y análisis en ciberseguridad, entre ellos:

Inteligencia de Amenazas: Proporciona información sobre las tácticas, técnicas y procedimientos (TTP) utilizados por los atacantes, así como el contexto detrás de las amenazas emergentes.Análisis de Incidentes: Mandiant ayuda a las organizaciones a responder a incidentes de seguridad, investigando brechas y ataques para determinar el alcance y la causa raíz.Evaluaciones de Vulnerabilidad: Realizan análisis de las infraestructuras de TI para identificar vulnerabilidades que podrían ser explotadas por atacantes.Informes de Tendencias: Publican informes periódicos sobre tendencias en ciberseguridad, que analizan patrones de ataques y cambios en el panorama de amenazas.Entrenamiento y Consultoría: Ofrecen servicios de formación y consultoría para ayudar a las organizaciones a fortalecer su capacidad de respuesta a incidentes.

Este enfoque integral permite a las empresas no solo reaccionar a ataques, sino también anticiparse y prepararse para futuros riesgos.

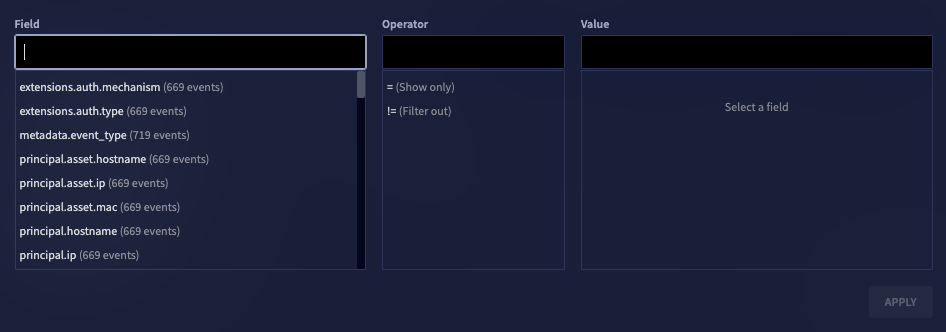

Campos UDM (Unified Data Model)

Uno de los aspectos más importantes de Chronicle es su Modelo de Datos Unificado (UDM), que estandariza los datos de seguridad de diferentes fuentes en un formato común. Esto es clave para permitir la correlación entre eventos de seguridad que, de otro modo, estarían en diferentes formatos.

UDM es el esquema de datos utilizado por Chronicle para representar eventos de seguridad de manera coherente, independientemente de la fuente original. Este modelo permite a los analistas de seguridad realizar búsquedas y correlacionar eventos de diferentes sistemas, como logs de firewall, EDR, o soluciones de detección de amenazas en la nube.

Metadata: Contiene información clave sobre el evento, como la hora en que ocurrió, la fuente del dato, y el tipo de evento.Actor: Identifica el origen del evento, como un usuario, una IP o un dispositivo.Target: Especifica el objetivo del evento, como el sistema que fue atacado o comprometido.Event: Describe el tipo de actividad o acción registrada, como acceso a un archivo, intento de autenticación o ejecución de un comando.Network: Contiene información relacionada con las comunicaciones de red, como direcciones IP, puertos, y protocolos utilizados en la interacción.

Para obtener información sobre los campos UDM (Unified Data Model) en Chronicle, puedes visitar la documentación oficial de Google Cloud Chronicle. Allí encontrarás detalles sobre la estructura de los datos y los campos disponibles.

Imagina que un equipo de seguridad recibe una alerta de un comportamiento inusual en la red. Usando UDM, pueden buscar todos los eventos que involucren esa IP específica a lo largo del tiempo y correlacionarlos con actividades en otros sistemas, permitiendo a los analistas ver si la IP fue utilizada para realizar escaneos de puertos, accesos no autorizados o transferencias de datos sospechosas.

Reglas YARA

Las Reglas YARA son un componente crucial en la detección avanzada de malware y amenazas en Chronicle. YARA es un lenguaje de reglas que permite a los analistas de seguridad definir patrones para identificar archivos maliciosos, comportamientos sospechosos y otros tipos de amenazas.

YARA es una herramienta utilizada para definir patrones de búsqueda dentro de archivos y procesos que pueden indicar la presencia de malware u otras actividades maliciosas. Es particularmente útil en el análisis de malware, ya que permite a los analistas crear firmas que identifican muestras maliciosas con base en comportamientos o características específicas.

Chronicle permite a los equipos de seguridad crear y aplicar reglas YARA personalizadas a los eventos que son procesados por la plataforma. Estas reglas pueden utilizarse para identificar archivos maliciosos o comportamientos sospechosos basados en características específicas de malware previamente identificado.

Las reglas Yara se componen de varias secciones principales. Aquí te dejo un desglose de las partes que componen una regla Yara:

Cabecera: Define el nombre de la regla y puede incluir etiquetas o comentarios.Meta: Contiene información adicional sobre la regla, como el autor y la descripción.Strings: Define las cadenas a buscar, que pueden ser texto, hexadecimales o expresiones regulares.Condition: Especifica las condiciones bajo las cuales se activará la regla, utilizando las cadenas definidas.Match: Se utiliza para especificar qué eventos o condiciones deben cumplirse para que la regla se active. No es una parte estándar de Yara, pero se refiere a cómo se manejan las coincidencias, dependiendo del contexto en que se utilice la regla.Outcome: Establece el resultado o la salida de la regla cuando se activan las condiciones del match.

Ejemplo de regla YARA:

Esta regla busca cadenas de texto asociadas con ransomware, y proporciona información sobre su autor y su familia de malware. En la sección de "strings", se definen varias secuencias de bytes que son características del malware; estas secuencias son patrones específicos que ayudan a identificar el código malicioso. La condición de la regla establece que el archivo debe comenzar con la firma de un archivo ejecutable de Windows (identificada por el valor 0x5a4d, que corresponde a "MZ"), y que todas las secuencias de bytes definidas deben coincidir. Esto significa que, para que un archivo sea considerado como Buran, debe cumplir con ambas condiciones: ser un archivo ejecutable y contener todas las características específicas del ransomware.

Una excelente fuente para encontrar reglas YARA es el repositorio awesome-yara en GitHub.

Además, también puedes explorar el repositorio Yara-Rules, que ofrece una amplia gama de reglas para diversas amenazas

Algunas de las ventajas de YARA en Chronicle son:

Personalización avanzada: Los equipos pueden crear reglas YARA personalizadas para detectar amenazas específicas que son únicas para su organización.Eficiencia en la detección: Chronicle puede aplicar estas reglas a grandes volúmenes de datos rápidamente, permitiendo la detección temprana de amenazas.Automatización: Las reglas YARA pueden automatizar la detección de malware, mejorando los tiempos de respuesta.

Casos de uso

Detección de amenazas con reglas predefinidas Investigación de un ataque Detección personalizada con YARA y UDM

Un analista de seguridad configura Chronicle para recibir datos de logs de red y aplicar reglas predefinidas que detectan intentos de acceso a IPs maliciosas. Cuando un usuario intenta acceder a un dominio relacionado con malware, Chronicle genera una alerta.

Tras recibir una alerta de comportamiento sospechoso en un endpoint, un analista utiliza Chronicle para buscar todos los eventos relacionados con la IP y el usuario afectado. El análisis revela que el atacante intentó moverse lateralmente en la red utilizando credenciales comprometidas.

Un equipo de seguridad crea una regla YARA para identificar archivos con comportamientos de ransomware. Usando Chronicle, aplican esta regla a eventos históricos y descubren que varios sistemas fueron comprometidos semanas atrás, activando una investigación retrospectiva.

Chroniclelab

Para experimentar de primera mano las potentes capacidades de Chronicle, la revolucionaria plataforma de seguridad de Google, puedes acceder a una demostración preconfigurada que incluye reglas específicas, endpoints y herramientas diseñadas para optimizar la detección y respuesta ante amenazas. Esta demo permite a los usuarios explorar cómo Chronicle analiza grandes volúmenes de datos y utiliza inteligencia artificial para identificar patrones sospechosos, todo en un entorno intuitivo y fácil de usar. Si deseas descubrir cómo esta innovadora solución puede transformar tu estrategia de ciberseguridad, no dudes en visitar la página de demostración en Chronicle Backstory y sumérgete en el futuro de la seguridad digital.