Telnet y SSH

Cuando se trata de conectarse y administrar sistemas remotos, dos protocolos fundamentales surgen en el mundo de la informática: SSH y Telnet. Ambos permiten la comunicación entre dispositivos a través de una red, pero presentan diferencias esenciales en términos de seguridad y funcionalidad. En este artículo, exploraremos qué son SSH y Telnet, cómo se utilizan en entornos Linux y Windows, y cómo difieren en sus características técnicas.

Tanto SSH como Telnet pueden utilizarse en sistemas operativos Linux y Windows para acceder y administrar dispositivos remotos. Sin embargo, debido a las diferencias en seguridad y funcionalidad, se recomienda encarecidamente el uso de SSH en lugar de Telnet siempre que sea posible.

En resumen, SSH es la elección más segura y recomendada para la comunicación y administración remota en entornos Linux y Windows. Proporciona cifrado de datos y autenticación sólida, protegiendo la información de posibles amenazas. Por otro lado, Telnet, aunque todavía se encuentra en uso en algunos casos, es menos seguro debido a la falta de cifrado en la transmisión de datos. Siempre es importante priorizar la seguridad de tus comunicaciones y elegir la opción que mejor se adapte a tus necesidades.

Puedes utilizar SSH y Telnet para conectarte a una variedad de dispositivos y sistemas remotos en una red.

Conexiones

- ∘

Servidores Linux y Unix: Puedes conectarte a servidores Linux y sistemas Unix para administrarlos, ejecutar comandos, transferir archivos y realizar tareas de configuración. - ∘

Dispositivos de Red: Muchos dispositivos de red, como enrutadores, switches y firewalls, admiten conexiones SSH para su administración y configuración. - ∘

Hospedaje en la Nube: Muchos proveedores de servicios en la nube permiten el acceso SSH a las instancias virtuales, lo que te permite administrar tus recursos de manera segura. - ∘

Máquinas Virtuales: Si estás ejecutando máquinas virtuales en plataformas como VMware o VirtualBox, puedes conectarte a ellas a través de SSH. - ∘

Git Repositorios: Puedes utilizar SSH para acceder y administrar repositorios Git, lo que facilita la colaboración en proyectos de desarrollo.

Telnet

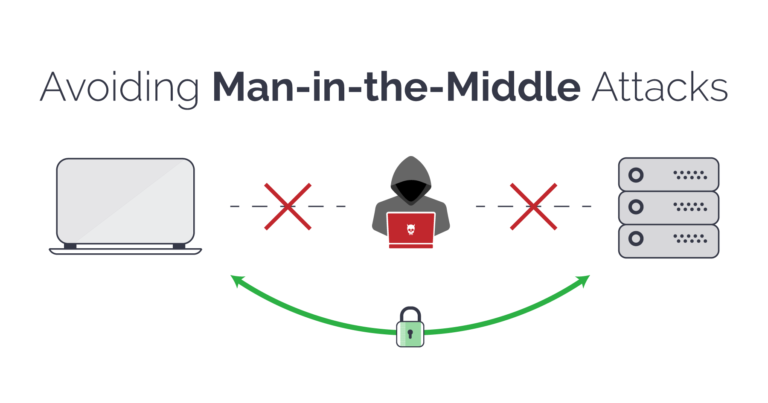

Telnet, por otro lado, es un protocolo más antiguo que permite la comunicación entre dispositivos a través de la red, pero carece del nivel de seguridad que ofrece SSH. Los datos transmitidos a través de Telnet no están cifrados, lo que puede dejarlos vulnerables a ataques.

El puerto por defecto utilizado por Telnet es el puerto 23.

Desventajas de Telnet:

- Falta de cifrado, lo que hace que los datos sean susceptibles a interceptaciones maliciosas.

- Contraseñas transmitidas en texto plano, lo que las hace vulnerables.

- Riesgo de ataques de "hombre en el medio" (Man-in-the-Middle).

SSH (Secure Shell)

SSH (Secure Shell) es un protocolo de red que proporciona un nivel de seguridad superior a la comunicación remota en comparación con Telnet. SSH establece una conexión cifrada entre dos dispositivos, lo que significa que los datos transmitidos están protegidos de posibles ataques o interceptaciones.

El puerto por defecto utilizado por SSH es el puerto 22.

Ventajas de SSH:

- Cifrado de datos para una comunicación segura.

- Autenticación sólida a través de contraseñas o claves públicas/privadas.

- Posibilidad de transferir archivos de manera segura utilizando el comando

scp .

Clave Privada y Clave Pública en SSH

En SSH, se utilizan pares de claves criptográficas: una clave privada y una clave pública. Estas claves trabajan juntas para establecer conexiones seguras y autenticadas.

Funcionamiento del Proceso de Autenticación

Generación de las Claves: El usuario genera un par de claves (pública y privada) en su sistema local utilizando herramientas comossh-keygen .Distribución de la Clave Pública: La clave pública se copia en el servidor remoto al que se desea acceder. Usualmente se agrega al archivo ~/.ssh/authorized_keys en el servidor.Inicio de Sesión Seguro: Cuando el usuario intenta iniciar sesión en el servidor remoto, el servidor envía un desafío cifrado utilizando la clave pública del usuario.Autenticación del Cliente: El cliente SSH utiliza su clave privada para descifrar el desafío y lo devuelve al servidor.Verificación en el Servidor: El servidor compara el desafío recibido con su propia versión cifrada utilizando la clave pública del usuario.Conexión Establecida: Si el desafío coincide, el servidor sabe que el cliente tiene la clave privada correspondiente y permite la conexión segura.

Ventajas de las Claves Públicas y Privadas

- ∘

Mayor Seguridad: Las claves públicas y privadas proporcionan una autenticación más segura que las contraseñas. No se envían contraseñas por la red, lo que minimiza el riesgo de interceptación. - ∘

Sin Contraseñas: Los usuarios no necesitan ingresar contraseñas cada vez que se conectan, lo que agiliza el proceso y reduce la posibilidad de ataques de fuerza bruta. - ∘

Fácil Gestión: Las claves públicas pueden ser distribuidas en varios servidores, lo que permite el acceso seguro a múltiples sistemas sin la necesidad de recordar diferentes contraseñas.

Es importante tener en mente que para una clave privada 'id_rsa' generada con el comando

Comandos adicionales

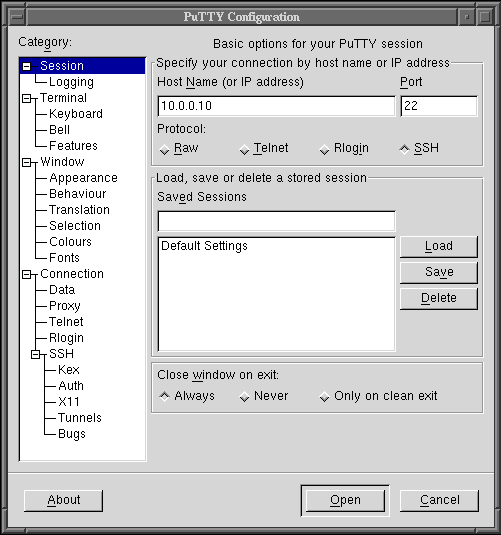

¿Qué es PuTTY?

PuTTY es una aplicación de código abierto ampliamente utilizada que ofrece una interfaz gráfica intuitiva para conectar de manera segura a sistemas remotos a través de SSH y Telnet en sistemas Windows.

Características de PuTTY:

- Interfaz fácil de usar para establecer conexiones SSH y Telnet.

- Admite una variedad de autenticaciones, incluidas contraseñas y claves públicas.

- Capacidad de transferir archivos de manera segura a través de SCP y SFTP.

- Configuraciones avanzadas, como túneles SSH (SSH tunneling) para redireccionamiento de puertos.

Uso de PuTTY:

- Descarga PuTTY desde su sitio web oficial e instálalo en tu sistema Windows.

- Abre PuTTY y completa los campos requeridos, como la dirección IP o el nombre de host del sistema remoto.

- Selecciona el protocolo (SSH o Telnet) y configura las opciones de autenticación.

- Haz clic en "Abrir" para establecer la conexión.