VPN (Virtual Private Network)

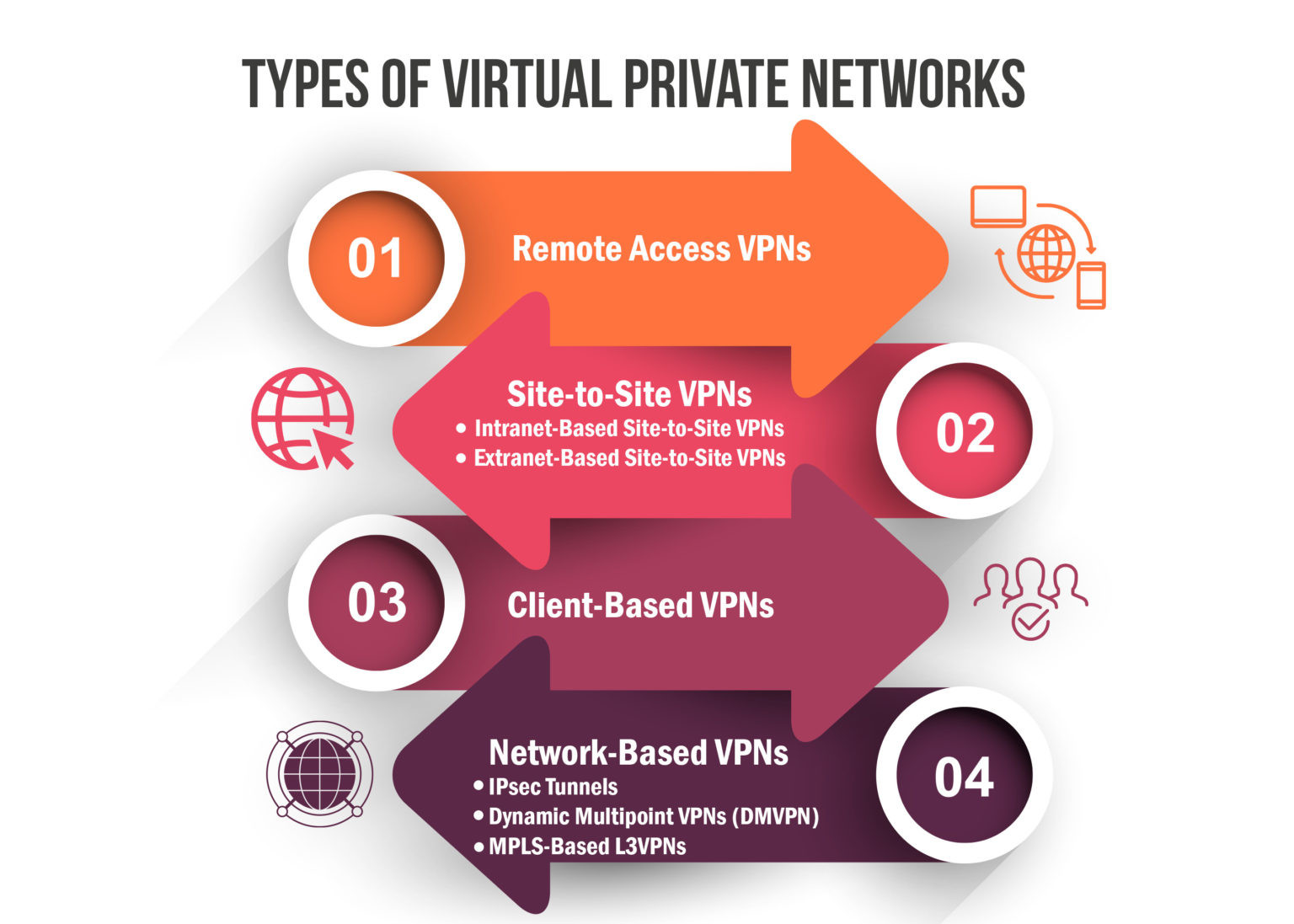

Una VPN (Red Privada Virtual) permite la conexión segura entre dispositivos de red a través de internet o de una red pública, creando un “túnel” que protege el flujo de datos entre estos puntos. Este tipo de conexión se utiliza comúnmente para conectar oficinas, sucursales o trabajadores remotos de una empresa, garantizando que el tráfico esté protegido y que los usuarios puedan acceder a la red como si estuvieran físicamente conectados a ella.

La VPN crea una red privada virtual entre dos o más dispositivos, como routers o firewalls, que están en ubicaciones diferentes. Esta red asegura que los datos enviados a través de internet estén cifrados, lo que significa que solo el emisor y el receptor puedan interpretarlos. Es particularmente útil para organizaciones que buscan conectar múltiples ubicaciones o permitir que sus empleados se conecten desde fuera de la oficina sin comprometer la seguridad de los datos.

Componentes principales

La arquitectura de una VPN entre dispositivos de red se compone de varios elementos esenciales:

- 𖦹

Túnel VPN: Es el canal seguro a través del cual se transmiten los datos. Este túnel oculta el tráfico y evita que los datos sean visibles para interceptores en la red pública. - 𖦹

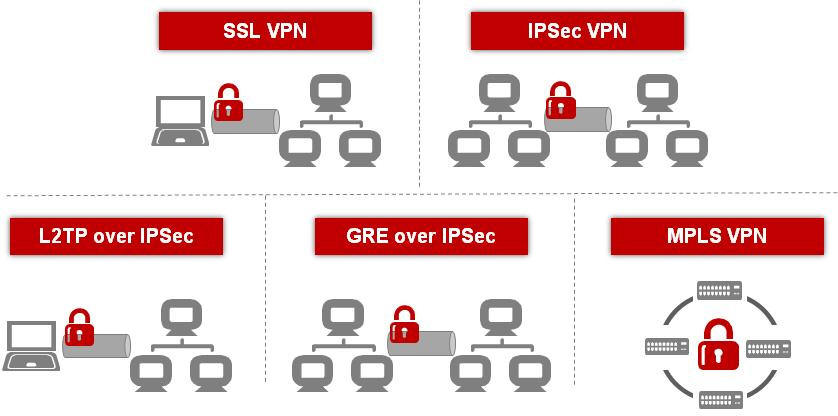

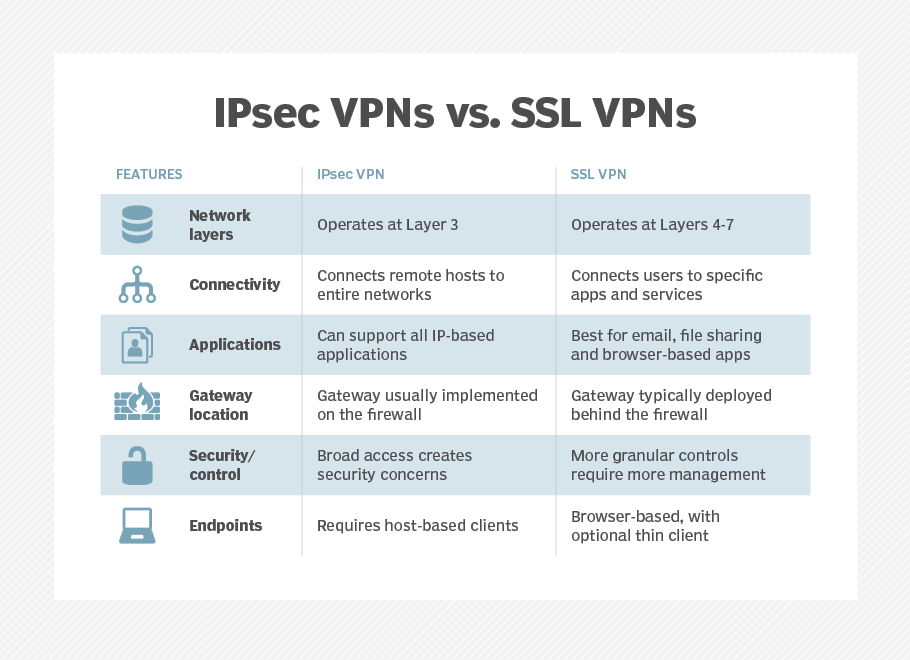

Protocolos de VPN: Determinan cómo se envían y protegen los datos en la red privada virtual. Algunos de los más comunes son: - ∘

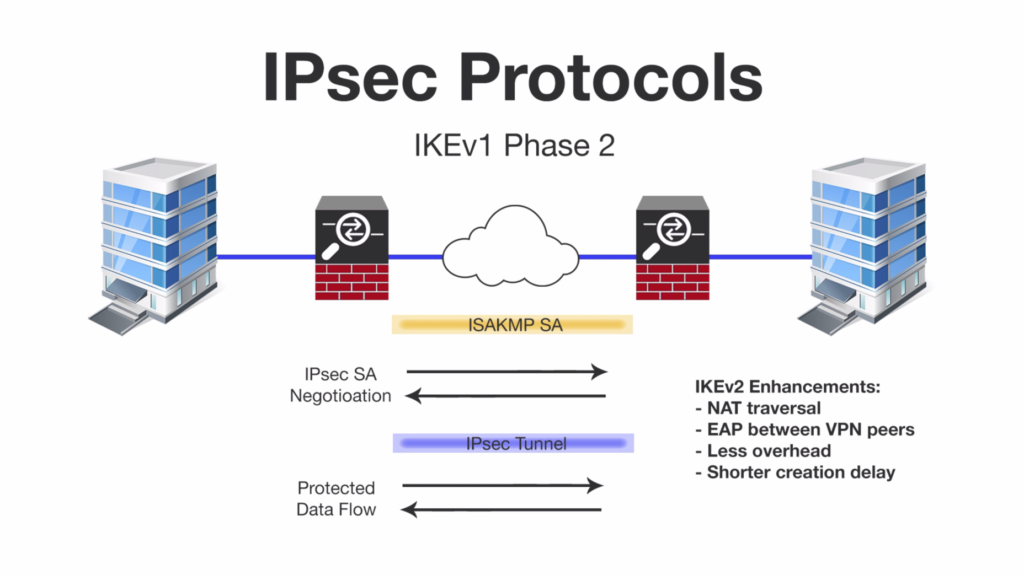

IPsec (Internet Protocol Security): Proporciona autenticación y cifrado en cada paquete IP. - ∘

SSL/TLS (Secure Sockets Layer/Transport Layer Security): Usado para conexiones basadas en web. - ∘

L2TP (Layer 2 Tunneling Protocol) y PPTP (Point-to-Point Tunneling Protocol): Protocolos más antiguos y menos seguros, pero aún en uso. - 𖦹

Métodos de autenticación: Estos métodos aseguran que solo los dispositivos autorizados puedan conectarse al túnel VPN. Incluyen: - ∘

Autenticación de certificados: Utiliza certificados digitales para verificar la identidad de los dispositivos. - ∘

Pre-shared key (PSK): Una clave compartida entre los dispositivos que se usa para autenticarlos antes de permitir la conexión. - 𖦹

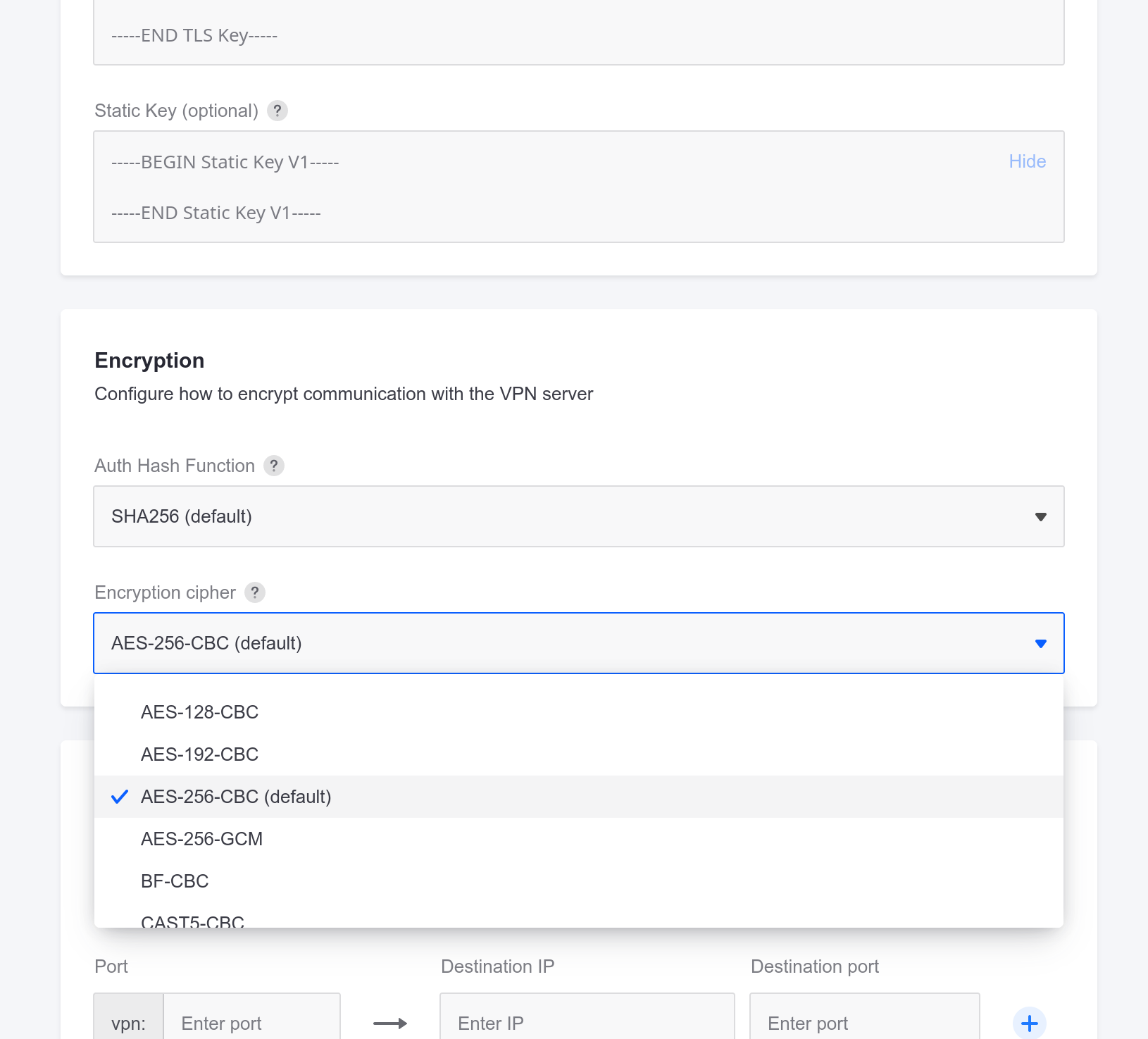

Cifrado: Protege los datos mediante algoritmos que los convierten en información ilegible para quienes no tengan la clave de descifrado. Los algoritmos comunes incluyen: - ∘

AES (Advanced Encryption Standard): Cifrado fuerte y rápido, usado en varias configuraciones como 128, 192 o 256 bits. - ∘

3DES (Triple Data Encryption Standard): Cifrado en tres capas, pero con mayor carga computacional y más antiguo que AES. - ∘

ChaCha20: Un cifrado moderno y eficiente, especialmente en dispositivos con menos capacidad de procesamiento. - 𖦹

Integridad de los datos: Los mecanismos como el HMAC (Hashed Message Authentication Code) garantizan que los datos no sean alterados durante la transmisión. HMAC-MD5 y HMAC-SHA-256 son ejemplos comunes de algoritmos de integridad.

El proceso de cálculo de HMAC implica ajustar la clave secreta al tamaño adecuado para la función hash, concatenarla con bloques de ceros (ipad y opad) junto con el mensaje en dos pasos, y luego aplicar la función hash para generar el HMAC final, que se transmite junto al mensaje. En la verificación, el receptor calcula el HMAC del mensaje recibido con la misma clave secreta y compara el resultado con el HMAC recibido; si coinciden, se confirma que el mensaje no ha sido alterado y proviene de una fuente autenticada.

Proceso de establecimiento

Para que una VPN entre dispositivos de red funcione, es esencial un proceso de autenticación y negociación de claves. Este proceso incluye:

Autenticación inicial: Los dispositivos intercambian claves o certificados para autenticarse mutuamente. Esto garantiza que los dispositivos participantes son legítimos y autorizados.Establecimiento de un canal seguro: Una vez autenticados, los dispositivos generan una clave de sesión que se utilizará para cifrar los datos transmitidos. Aquí es donde entran en juego los métodos de cifrado, como AES o 3DES.Túnel de datos: Una vez establecida la conexión segura, los datos se envían a través del túnel cifrado, donde el protocolo de VPN asegura que los paquetes sean integrales y no se hayan modificado.

Parámetros importantes

Para configurar una VPN segura entre dispositivos de red, es necesario comprender algunos parámetros técnicos:

Rangos de IP y enrutamiento: Los dispositivos deben definir qué rangos de IP se utilizarán para el tráfico VPN. Es común que cada red en ambos extremos de la VPN tenga su propio rango IP privado, como 10.0.0.0/24 o 192.168.1.0/24. Estos rangos no deben solaparse, ya que esto causaría problemas de enrutamiento.MTU (Maximum Transmission Unit): El tamaño máximo de paquete que puede transmitirse por el túnel. En redes VPN, este valor se ajusta para evitar fragmentación, que puede reducir el rendimiento y afectar la estabilidad.Duración de las claves: En la mayoría de las configuraciones de VPN, las claves de sesión tienen una duración limitada, tras la cual se deben renegociar. Esto aumenta la seguridad de la conexión, ya que reduce la posibilidad de que una clave comprometida sea utilizada por mucho tiempo.

Métodos de encriptación y autenticación

Existen varias opciones para configurar la autenticación y el cifrado en una VPN, lo que permite adaptar la configuración a las necesidades de seguridad y rendimiento. A continuación, algunos ejemplos comunes:

- ⋆

IKE (Internet Key Exchange): Protocolo utilizado en IPsec VPNs para la negociación de claves y la autenticación de los dispositivos. - ⋆

Certificados digitales: Una forma muy segura de autenticación que depende de una infraestructura de clave pública (PKI) y proporciona una verificación más robusta que una PSK. - ⋆

Cifrado simétrico y asimétrico: AES, que es un cifrado simétrico, se usa a menudo para el cifrado de los datos en la VPN debido a su eficiencia. Sin embargo, los protocolos como IKE pueden usar cifrado asimétrico (RSA o ECC) para la autenticación inicial, asegurando que solo los dispositivos autorizados puedan establecer la VPN.

Ventajas y desventajas de una VPN entre dispositivos de red

Ventajas

Seguridad de datos: La VPN asegura que la información transmitida esté protegida contra interceptación.Flexibilidad y accesibilidad: Permite conectar dispositivos ubicados en diferentes sitios sin necesidad de infraestructura dedicada.Escalabilidad: Las conexiones VPN pueden escalarse a medida que las necesidades de la red cambian.

Desventajas

Rendimiento: El cifrado y descifrado de datos consume recursos de procesamiento, lo que puede ralentizar la red.Complejidad: La configuración de una VPN entre dispositivos requiere conocimientos técnicos avanzados, especialmente en el caso de protocolos como IPsec.Problemas de compatibilidad: Dispositivos de diferentes fabricantes pueden tener configuraciones y compatibilidades diferentes, lo que puede complicar la configuración.

Conclusión

Una VPN entre dispositivos de red es una solución poderosa para establecer conexiones seguras y confiables a través de internet, especialmente cuando se necesita conectar múltiples ubicaciones o permitir el acceso remoto. La seguridad depende en gran medida de los protocolos de cifrado y autenticación utilizados.

Configuración

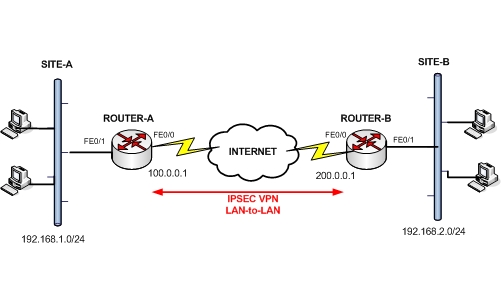

Para configurar un túnel VPN IPsec entre dos routers, seguiremos los pasos clave en ambos dispositivos. Esta configuración se basa en un túnel de sitio a sitio y encriptará el tráfico entre las dos redes privadas que están conectadas por los routers.

Cisco

En este caso:

⫸ Router-A:

- ∘ IP externa en la interfaz GigabitEthernet0/0/0: 100.0.0.1

- ∘ Red interna: 192.168.1.0/24

⫸ Router-B:

- ∘ IP externa en la interfaz GigabitEthernet0/0/0: 200.0.0.1

- ∘ Red interna: 192.168.2.0/24

Pasos de Configuración

Paso 1: Configurar el Acceso a la ACL de CriptografíaPaso 2: Configurar la Política de IPsec ISAKMP (Phase 1)Paso 3: Configurar la Fase 2 de IPsecPaso 4: Configurar el Mapa de CriptografíaPaso 5: Aplicar el Mapa de Criptografía a la Interfaz

Cada router necesita una lista de acceso (ACL) para identificar el tráfico que será cifrado y enviado a través del túnel.

Definimos la política de IKE (Internet Key Exchange) que determina cómo se autenticará y encriptará la conexión.

Luego, configuramos la clave precompartida (PSK) para la autenticación.

Definimos una lista de transformaciones que especifica cómo se encriptará y autenticará el tráfico en la fase de túnel IPsec.

Creamos un mapa de criptografía que vincula la ACL, la política de IPsec y el conjunto de transformaciones.

Finalmente, aplicamos el mapa de criptografía a la interfaz externa en cada router.

Router A

! Definir la ACL de tráfico

access-list 100 permit ip 192.168.1.0 0.0.0.255 192.168.2.0 0.0.0.255

! Configurar la política ISAKMP (Fase 1)

crypto isakmp policy 10

encryption aes

hash sha256

authentication pre-share

group 2

lifetime 86400

! Configurar la clave precompartida para autenticación

crypto isakmp key ClaveSecreta address 200.0.0.1

! Configurar el conjunto de transformaciones IPsec (Fase 2)

crypto ipsec transform-set TS esp-aes esp-sha256-hmac

! Configurar el mapa de criptografía y vincular la ACL y el conjunto de transformaciones

crypto map CMAP 10 ipsec-isakmp

set peer 200.0.0.1

set transform-set TS

match address 100

! Aplicar el mapa de criptografía a la interfaz externa

interface FastEthernet0/0

ip address 100.0.0.1 255.255.255.0

crypto map CMAP

interface FastEthernet0/1

ip address 192.168.1.1 255.255.255.0

! Configurar la ruta estática para alcanzar la red LAN de Router-B a través de la IP pública de Router-B

ip route 192.168.2.0 255.255.255.0 200.0.0.1Nota: Cambia ClaveSecreta por una clave segura para ambos routers.

Router B

! Definir la ACL de tráfico

access-list 100 permit ip 192.168.2.0 0.0.0.255 192.168.1.0 0.0.0.255

! Configurar la política ISAKMP (Fase 1)

crypto isakmp policy 10

encryption aes

hash sha256

authentication pre-share

group 2

lifetime 86400

! Configurar la clave precompartida para autenticación

crypto isakmp key ClaveSecreta address 100.0.0.1

! Configurar el conjunto de transformaciones IPsec (Fase 2)

crypto ipsec transform-set TS esp-aes esp-sha256-hmac

! Configurar el mapa de criptografía y vincular la ACL y el conjunto de transformaciones

crypto map CMAP 10 ipsec-isakmp

set peer 100.0.0.1

set transform-set TS

match address 100

! Aplicar el mapa de criptografía a la interfaz externa

interface FastEthernet0/0

ip address 200.0.0.1 255.255.255.0

crypto map CMAP

interface FastEthernet0/1

ip address 192.168.2.1 255.255.255.0

! Configurar la ruta estática para alcanzar la red LAN de Router-A a través de la IP pública de Router-A

ip route 192.168.1.0 255.255.255.0 100.0.0.1Con esta configuración, los routers establecerán un túnel VPN IPsec seguro entre las redes 10.1.1.0/24 y 10.2.2.0/24, permitiendo el paso de tráfico cifrado entre ellas.

Verificación

Para verificar el estado del túnel, podemos usar los siguientes comandos en ambos routers:

show crypto isakmp sa ! Verifica la Fase 1 (ISAKMP)

show crypto ipsec sa ! Verifica la Fase 2 (IPsec)Huawei

En este caso:

⫸ Router-A:

- ∘ IP externa en la interfaz GigabitEthernet0/0/0: 100.0.0.1

- ∘ Red interna: 192.168.1.0/24

⫸ Router-B:

- ∘ IP externa en la interfaz GigabitEthernet0/0/0: 200.0.0.1

- ∘ Red interna: 192.168.2.0/24

Router A

# Configurar la ACL para el tráfico que se cifrará en el túnel

acl number 3000

rule 5 permit ip source 192.168.1.0 0.0.0.255 destination 192.168.2.0 0.0.0.255

# Configurar el perfil de IKE para la Fase 1

ike peer RB

pre-shared-key cipher ClaveSecreta

remote-address 200.0.0.1

proposal 1

# Definir la propuesta de IKE (parámetros de encriptación y autenticación para la Fase 1)

ike proposal 1

encryption-algorithm aes-cbc-256

authentication-algorithm sha1

dh group2

sa lifetime seconds 86400

# Configurar el perfil de IPsec para la Fase 2

ipsec policy policy1 10 isakmp

proposal 1

ike-peer RB

security acl 3000

# Definir la propuesta de IPsec (parámetros de encriptación y autenticación para la Fase 2)

ipsec proposal 1

transform esp

esp authentication-algorithm sha1

esp encryption-algorithm aes-cbc-256

# Aplicar la política de IPsec en la interfaz externa

interface GigabitEthernet0/0/0

ip address 100.0.0.1 255.255.255.0

ipsec policy policy1

interface GigabitEthernet0/0/1

ip address 192.168.1.1 255.255.255.0

# Configurar la ruta estática para alcanzar la red LAN de Router-B a través de la IP pública de Router-B

ip route-static 192.168.2.0 255.255.255.0 200.0.0.1Nota: Cambia ClaveSecreta por una clave segura para ambos routers.

Router B

# Configurar la ACL para el tráfico que se cifrará en el túnel

acl number 3000

rule 5 permit ip source 192.168.2.0 0.0.0.255 destination 192.168.1.0 0.0.0.255

# Configurar el perfil de IKE para la Fase 1

ike peer RA

pre-shared-key cipher ClaveSecreta

remote-address 100.0.0.1

proposal 1

# Definir la propuesta de IKE (parámetros de encriptación y autenticación para la Fase 1)

ike proposal 1

encryption-algorithm aes-cbc-256

authentication-algorithm sha1

dh group2

sa lifetime seconds 86400

# Configurar el perfil de IPsec para la Fase 2

ipsec policy policy1 10 isakmp

proposal 1

ike-peer RA

security acl 3000

# Definir la propuesta de IPsec (parámetros de encriptación y autenticación para la Fase 2)

ipsec proposal 1

transform esp

esp authentication-algorithm sha1

esp encryption-algorithm aes-cbc-256

# Aplicar la política de IPsec en la interfaz externa

interface GigabitEthernet0/0/0

ip address 200.0.0.1 255.255.255.0

ipsec policy policy1

interface GigabitEthernet0/0/1

ip address 192.168.2.1 255.255.255.0

# Configurar la ruta estática para alcanzar la red LAN de Router-A a través de la IP pública de Router-A

ip route-static 192.168.1.0 255.255.255.0 100.0.0.1Con esta configuración, se establecerá un túnel VPN IPsec entre los routers Huawei, permitiendo el tráfico cifrado entre las redes 10.1.1.0/24 y 10.2.2.0/24.